Amazon à Gioia Tauro : la ’Ndrangheta à l’assaut de la logistique mondiale

Crimorg.com | 30.05.26

Pendant des décennies, la mafia calabraise a bâti sa puissance sur le contrôle du territoire, les marchés publics, l’extorsion et l’économie crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com en lumière une tentative présumée d’infiltration du projet d’implantation d’un hub Amazon dans la zone rétro-portuaire de Gioia Tauro.

Au cœur du dossier figure le clan Piromalli, l’une des organisations les plus influentes de Calabre. Historiquement implantée à Gioia crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com détenue pendant plus de vingt ans sous le régime carcéral durci de l’article 41-bis de la loi pénitentiaire italienne.

Les interceptions réalisées dans le cadre de l’enquête illustrent l’intérêt porté au projet Amazon. Lors d’une conversation avec sa fille en août 2022, Giuseppe Piromalli déclare : « Là sotto vogliono fare Amazon… ed è crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com site de cette ampleur génère une multitude d’activités annexes : transport, maintenance, sécurité, nettoyage, intérim ou services divers. Autant de secteurs dans lesquels des entreprises proches du clan pourraient chercher à se positionner.

L’un des aspects les plus intéressants du dossier concerne le rôle attribué à certains intermédiaires capables d’évoluer dans la sphère légale. Les interceptions évoquent notamment les discussions d’un crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com les mécanismes qui gouvernent l’économie légale. Le spécialiste des marchés publics, le consultant ou l’intermédiaire bien introduit peuvent aujourd’hui s’avérer aussi précieux qu’un homme de main.

L’affaire révèle surtout une mutation plus profonde. Pendant longtemps, le pouvoir mafieux reposait sur le contrôle direct des activités économiques locales. Avec la mondialisation, les crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com des clans pour cette infrastructure stratégique. L’arrivée potentielle d’un géant mondial du commerce en ligne représentait donc une nouvelle opportunité économique à capter.

Amazon a contesté toute interprétation établissant un lien entre ses choix d’investissement crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com certains acteurs locaux qui se trouvent au cœur des investigations.

Au-delà de ses développements judiciaires, l’affaire « Res Tauro » offre un enseignement précieux : la ’Ndrangheta ne cherche pas à rester en marge de l’économie moderne. Elle tente au contraire de s’y intégrer, d’en comprendre les mécanismes et d’en exploiter les opportunités. Les ports, les plateformes crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com remarquable continuité stratégique : la volonté permanente d’exercer un contrôle sur les flux qui structurent l’économie. C’est sans doute là la principale leçon de cette affaire. La menace mafieuse ne disparaît pas avec la modernisation de l’économie. Elle évolue avec elle.

Par Brünhilde Delhommeau

Une ancienne mannequin colombienne plaide coupable aux États-Unis

Crimorg.com | 11+12.02.26

La Colombienne Valentina Forero Álvarez (photo), ancienne mannequin et femme d’affaires installée à Armenia (Colombie), a reconnu devant un tribunal crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com entre 25 et 65 millions de dollars issus du trafic de drogue à travers le système financier américain.

Selon les autorités fédérales américaines, Valentina Forero dirigeait une structure transnationale spécialisée dans le recyclage des revenus du narcotrafic. L’enquête a établi qu’elle supervisait un réseau de sociétés écrans et de transporteurs de fonds chargés d’introduire l’argent de la crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com États américains, notamment en Géorgie, en Floride, au Texas, au Michigan, en Californie, en Virginie, dans l’Illinois, au Tennessee, en Pennsylvanie, en Arizona, dans les Carolines, dans le Massachusetts, dans le New Jersey et à New York.

Les investigations ont montré que Valentina Forero coordonnait personnellement les activités de ces transporteurs. Elle recevait les justificatifs des dépôts, suivait les mouvements financiers et supervisait l’organisation logistique du réseau. Les autorités américaines lui attribuent également un rôle dans les démarches administratives permettant à crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com Solutions Group LLC, Alberto Cortes Cosmetics and Perfumes Inc., Dems Holdings LLC et RYJ International Group Inc. Ces structures servaient à recevoir les fonds déposés par les coursiers avant leur redistribution à travers différentes opérations financières destinées à masquer leur origine criminelle.

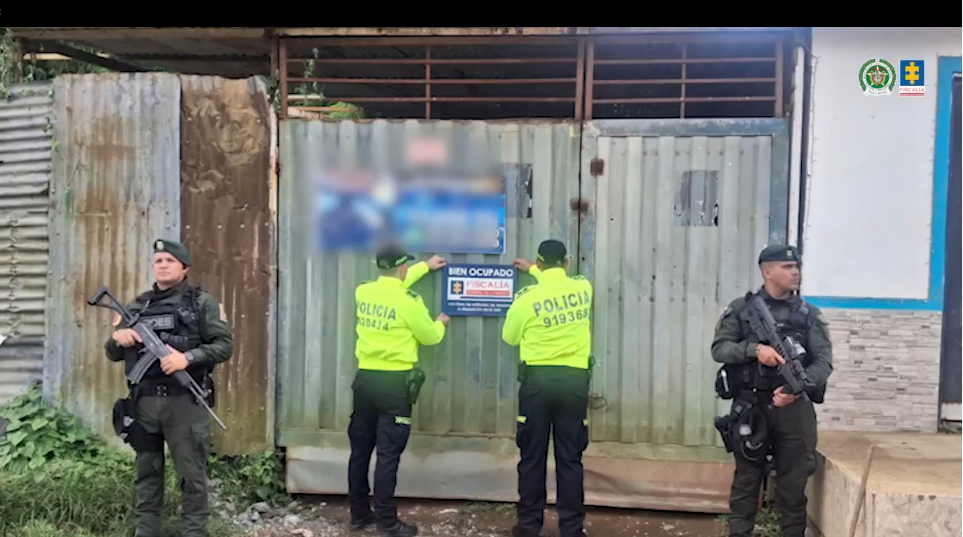

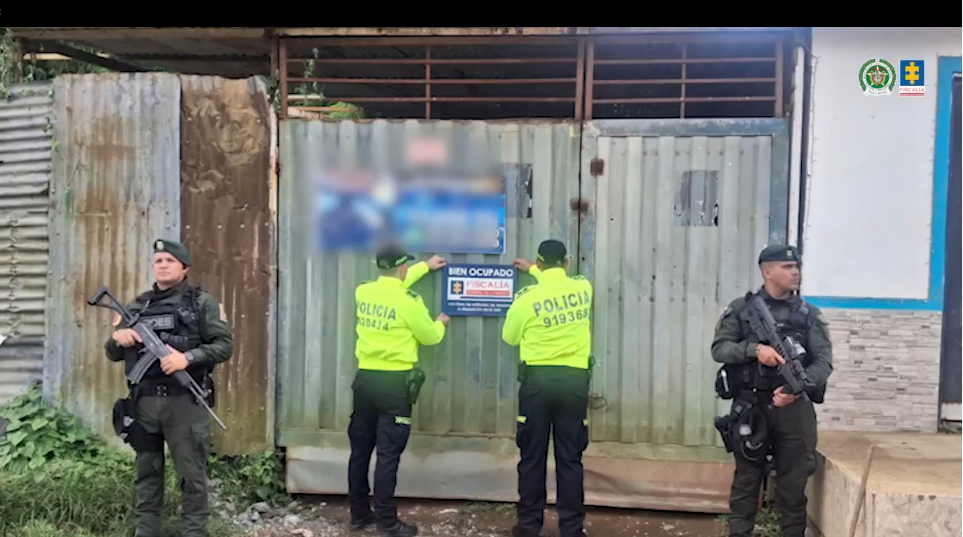

Les investigations menées en Colombie ont révélé l’importance du patrimoine accumulé par Valentina Forero grâce à ce système. crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com actifs est évalué à environ 7,3 milliards de pesos colombiens, soit près de 1,6 million d’euros.

Selon la Direction spécialisée chargée des procédures de confiscation patrimoniale en Colombie, les biens crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com démontrant l’existence d’activités commerciales fictives destinées à couvrir les opérations de blanchiment.

Les autorités américaines soulignent également que Valentina Forero ne figurait pas crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com contrôle effectif des flux financiers et des décisions opérationnelles.

Mondial 1994 : quand la Colombie favorite évoluait sous l’ombre des cartels

Crimorg.com | 12.02.26

La Coupe du monde de football

organisée aux États-Unis en 1994 reste l’un des épisodes crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com les activités des organisations criminelles qui dominaient alors le trafic de cocaïne international.

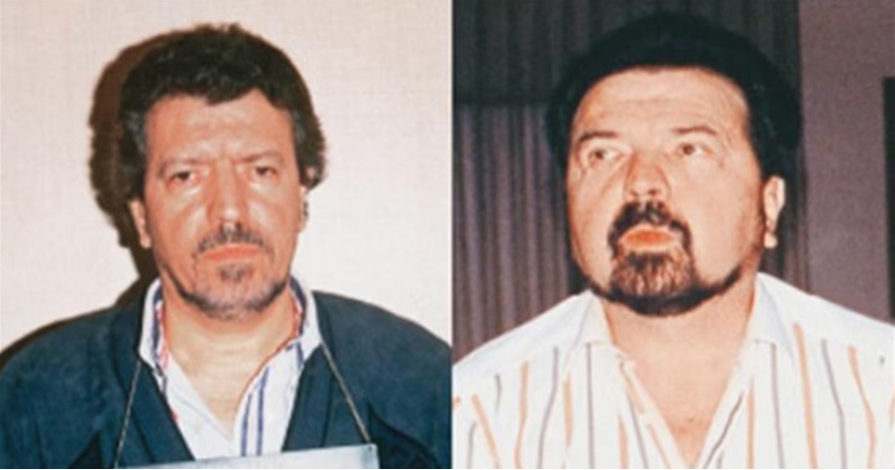

Le contexte de cette compétition est particulièrement particulier. Quelques mois auparavant, le 2 décembre 1993, Pablo Escobar avait été tué crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com s’imposait alors comme la principale organisation criminelle du pays et consolidait son contrôle sur les exportations de cocaïne.

Parallèlement, la sélection dirigée par Francisco Maturana vivait l’apogée de son histoire sportive. Quelques mois avant le Mondial, crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com assassinats et la violence du narcotrafic, l’équipe nationale représentait alors une rare source de fierté collective.

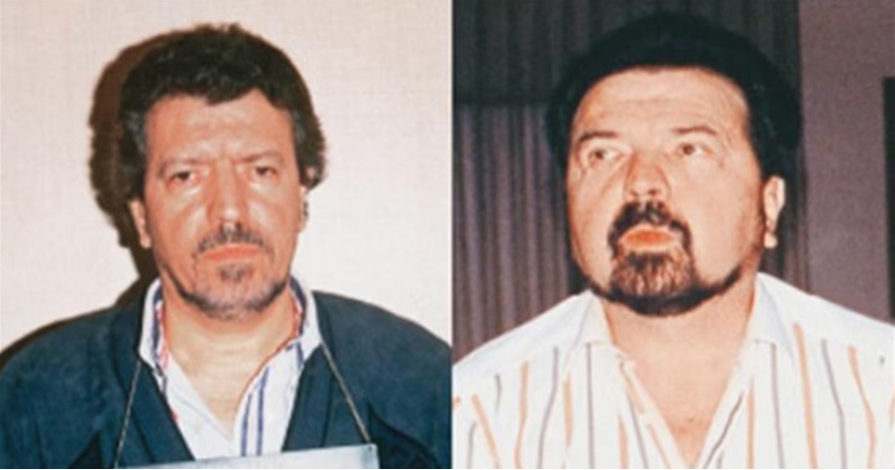

Selon plusieurs témoignages révélés ultérieurement, notamment dans le documentaire « 1994, El primer año del resto de nuestras vidas », les crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com Cali leur auraient promis d’importantes récompenses financières en cas de qualification pour la finale de la Coupe du monde.

D’après les témoignages recueillis, Miguel Rodríguez Orejuela aurait personnellement annoncé le montant de la prime crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com criminelles sur différents secteurs de la société colombienne, y compris le football professionnel.

Pendant que la sélection disputait la compétition aux États-Unis, les autorités américaines menaient leurs propres investigations. Les services crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com aucun des principaux chefs connus du narcotrafic colombien n’a été identifié parmi les spectateurs du tournoi.

L’élimination de la Colombie dès le premier tour constitue l’une des plus crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com intervient dans un climat marqué par de multiples pressions extérieures.

Des années plus tard, il est notamment apparu que Francisco Maturana avait reçu des menaces de mort liées à la composition de son équipe. Selon plusieurs révélations, l’entraîneur crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com exposer à des risques importants dans un contexte de forte tension. Certains membres de l’effectif ignorent toutefois ces recommandations et rentrent rapidement dans leur ville d’origine.

Parmi eux figure Andrés Escobar, défenseur central de l’Atlético Nacional de Medellín et l’un des joueurs les plus respectés du pays. Surnommé « El Caballero » en raison de son comportement exemplaire sur crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com 1980 et 1990. Plusieurs individus liés à des réseaux criminels seront ultérieurement impliqués dans cette affaire, qui demeure l’un des épisodes les plus tragiques de l’histoire du football mondial.

===========================================================

La Coupe du monde de football 2026 constitue l’édition la plus importante jamais organisée depuis la création de l’épreuve en 1930. Pour la première fois, la compétition est organisée conjointement par trois pays : les États-Unis, le Canada et le Mexique. Le tournoi se déroule du 11 juin au 19 juillet 2026 et rassemble 48 sélections nationales contre 32 lors des éditions précédentes. Cette réforme décidée par la FIFA porte également le nombre total de rencontres à 104 matchs, contre 64 auparavant.

La Coupe du monde de football 2026 constitue l’édition la plus importante jamais organisée depuis la création de l’épreuve en 1930. Pour la première fois, la compétition est organisée conjointement par trois pays : les États-Unis, le Canada et le Mexique. Le tournoi se déroule du 11 juin au 19 juillet 2026 et rassemble 48 sélections nationales contre 32 lors des éditions précédentes. Cette réforme décidée par la FIFA porte également le nombre total de rencontres à 104 matchs, contre 64 auparavant.

La compétition est disputée dans 16 villes hôtes réparties sur l’ensemble du continent nord-américain. Les États-Unis accueillent la majorité des rencontres avec 11 villes (New York, Dallas, Atlanta, Houston, Kansas City, Los Angeles, Miami, Philadelphie, Boston, San Francisco, Seattle) retenues (, tandis que le Mexique en accueille trois (Mexico, Guadalajara et Monterrey) et le Canada deux (Toronto et Vancouver).

Brésil : le bras droit d'un chef du Comando Vermelho arrêté à Rio

Crimorg.com | 12.02.26

Une opération de la police civile brésilienne a conduit à l’arrestation à Rio de Janeiro d’un homme présenté comme l’un des principaux collaborateurs du chef du

Comando Vermelho dans l’État du Mato Grosso. Les enquêteurs le considèrent comme le bras droit de Marcos Vinícius da Silva, plus connu sous le surnom de « Vovozona », figure influente de la faction criminelle et fugitif recherché depuis son évasion spectaculaire en 2023.

L’interpellation s’est déroulée dans le quartier du Recreio dos Bandeirantes, dans l’ouest de Rio de Janeiro. Les policiers ont surpris le suspect alors qu’il prenait son petit-déjeuner crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com espèces entre les différentes structures de la faction, permettant de financer les activités criminelles et d’approvisionner les dirigeants du groupe installés dans l’État de Rio.

Les enquêteurs ont découvert que le suspect effectuait régulièrement des déplacements entre le Mato Grosso et crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com à la fois le blanchiment des revenus criminels et la dissimulation de leur origine.

Les investigations ont également révélé que l’homme possédait officiellement une entreprise enregistrée à Lucas do crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com les opérations de blanchiment de capitaux réalisées pour le compte de la faction.

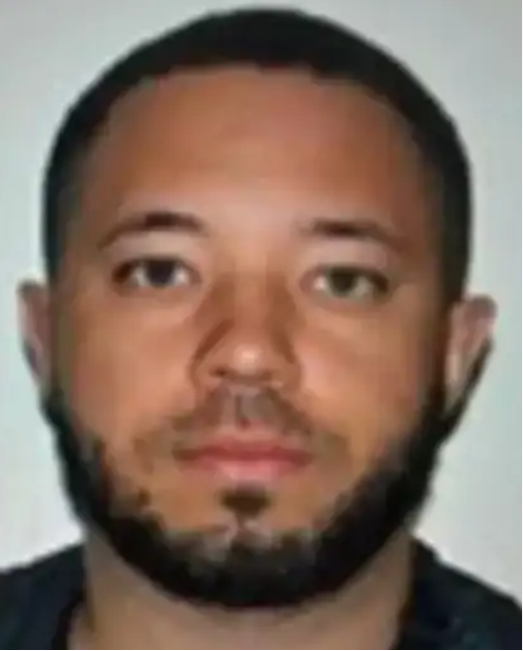

Le suspect n’est pas inconnu des services de police. Il avait déjà été condamné auparavant pour trafic de stupéfiants. Son profil confirme, selon les enquêteurs, son intégration de longue date dans les structures du crime organisé liées au Comando Vermelho. L’opération vise indirectement le chef régional de la faction, Marcos Vinícius da Silva (photo), alias « Vovozona ». Considéré comme le principal dirigeant du Comando Vermelho dans le Mato Grosso, celui-ci est recherché depuis son évasion d’un établissement pénitentiaire en 2023. Selon les autorités, sa fuite aurait été rendue possible grâce à la complicité de fonctionnaires pénitentiaires corrompus. Les enquêteurs affirment qu’il a quitté la prison par l’entrée principale sans rencontrer de résistance particulière.

Le suspect n’est pas inconnu des services de police. Il avait déjà été condamné auparavant pour trafic de stupéfiants. Son profil confirme, selon les enquêteurs, son intégration de longue date dans les structures du crime organisé liées au Comando Vermelho. L’opération vise indirectement le chef régional de la faction, Marcos Vinícius da Silva (photo), alias « Vovozona ». Considéré comme le principal dirigeant du Comando Vermelho dans le Mato Grosso, celui-ci est recherché depuis son évasion d’un établissement pénitentiaire en 2023. Selon les autorités, sa fuite aurait été rendue possible grâce à la complicité de fonctionnaires pénitentiaires corrompus. Les enquêteurs affirment qu’il a quitté la prison par l’entrée principale sans rencontrer de résistance particulière.

Les images enregistrées par les caméras de surveillance après son évasion constituent les derniers éléments visuels fiables dont disposent les autorités. Elles montrent « Vovozona » arrivant dans le garage de son immeuble en compagnie d’une femme avant de se rendre dans un restaurant où il a déjeuné avec un complice identifié sous le prénom de « Thiago ». Les enquêteurs précisent que le repas a été réglé en espèces. Depuis cette apparition, aucune trace certaine du fugitif n’a été relevée.

Les services de renseignement estiment aujourd’hui que « Vovozona » pourrait se trouver à Rio crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com fugitif et d’identifier les autres membres de la direction régionale de la faction.

Galice : le naufrage suspect d’un bateau ravive les soupçons autour d’un narco-submersible

Crimorg.com | 12.02.26

Le naufrage du bateau Nueva Santa Irene (photo) dans les eaux de la ria d’Arousa (Galice) alimente les soupçons des autorités espagnoles concernant une possible opération de soutien logistique à un crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com voisine. Leur sauvetage a mobilisé les services de secours maritimes, les Gardacostas de Galice, leSalvamento Marítimo, la Guardia Civil ainsi que plusieurs embarcations civiles présentes dans le secteur.

Très rapidement, l’attention des enquêteurs s’est portée sur la cargaison du navire. À bord se trouvaient onze citernes crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com a conduit la Guardia Civil à ouvrir une enquête approfondie sur la destination finale du carburant.

L’hypothèse privilégiée est celle d’un ravitaillement destiné à un narco-submersible opérant au large des côtes galiciennes. Selon les enquêteurs, les semi-submersibles utilisés pour le crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com n’ont pas été placés en détention, les enquêteurs ne disposant pas à ce stade d’éléments matériels suffisants pour engager des poursuites pénales.

L’enquête a également mis en lumière plusieurs anomalies administratives concernant le navire. Le Nueva Santa crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com sur les véritables motifs de sa présence en navigation le jour du naufrage.

Sur le plan environnemental, l’incident suscite de fortes inquiétudes dans la ria d’Arousa, l’un des principaux centres mondiaux crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com autorités ont par la suite levé l’alerte pollution après avoir constaté l’absence de nouvelles remontées d’hydrocarbures.

Le navire demeure cependant au fond de la ria, à environ 25 à 30 mètres de profondeur et crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com de travail difficiles en raison de la faible visibilité provoquée par la houle et les courants.

L’affaire intervient dans un contexte de forte pression du narcotrafic sur les côtes galiciennes. crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com logistique maritime, sont régulièrement citées parmi les principaux acteurs de ces opérations.

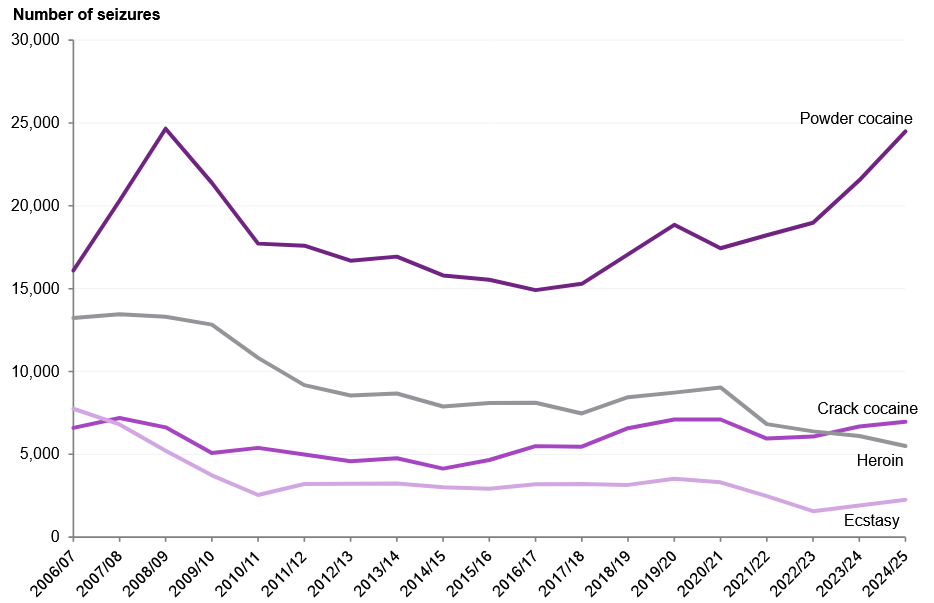

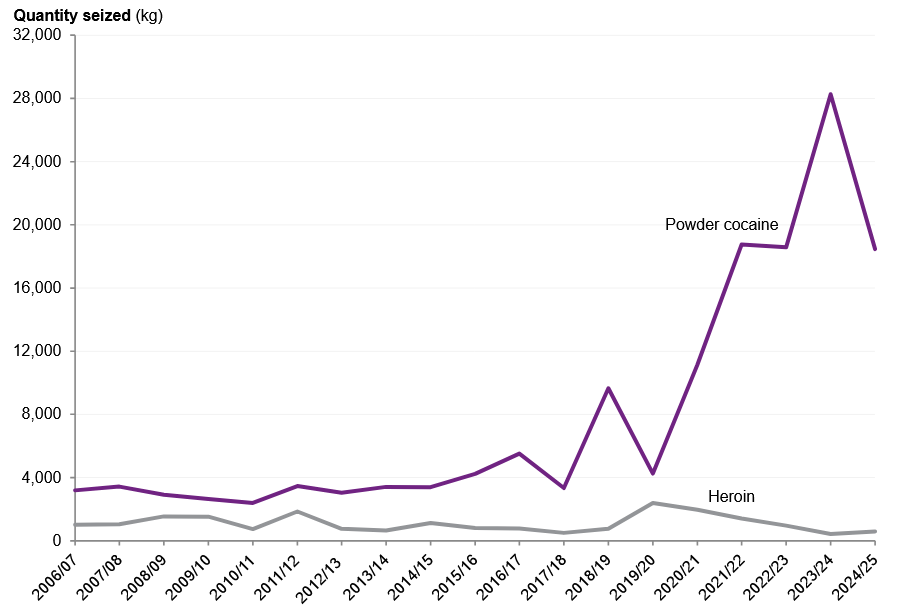

Angleterre et Galles : bilan des saisies de drogues en 2024-2025

Crimorg.com | Février 2026

PC WLe

SIQ HomeF HAOffice7 Y9britannique

8 UYa

U CHpublié

R FPen

6Y2 février

Z WE2026

VS Hses

W VLstatistiques

BWP annuelles

MCG sur

A3 Lles

MF Qsaisies

4N Jde

N L7drogues

R QMpour

X2H l’année

5 98fiscale

FT Pse

21 8terminant

F4 Men

U P4mars

Y5R 2025.

35 XLe

135 tableau

7 XHd’ensemble

2 HZest

TE Yhistorique

27 Mà

F LWplus

Z YPd’un

3NM titre

O VI:

D 2Ples

0X 5forces

JWK de

KS Tpolice

W6 Ret

EK Yla

8V1 BorderM 9NForce20 J(les

V G1douanes)

9X Iont

7 OZeffectué

Z 1H269.321

V E8saisies

1AY au

2G Ytotal,

N 7Ksoit

KAM une

Q5 Ghausse

T 6Sde

JHV 24%

XN Mpar

ZY 5rapport

K QHà

K1Z l’année

RH Oprécédente

CK 1(217.633).

E NSIl

ZW Bs’agit

1Z Idu

N EPnombre

RI 9le

BL 6plus

8 RDélevé

4L5 jamais

K IYenregistré

E4I depuis

6M Wle

ZG Xdébut

C XPde

T 16la

WT 7série

O TCstatistique

23D en

6 QJ1973.

F H5Cette

C Q6progression

B I0résulte

K7 Pd’une

3AF double

D T4dynamique

0X O:

CL Xune

2ND hausse

CEV de

FJ D14%

2LU des

9JL saisies

E H8réalisées

YV0 par

63W les

5YK forces

Y 7Pde

6EC police,

QN Jet

Z PWune

7N Ehausse

G VAde

F B365%

CN Sdes

F3Z saisies

8U Yeffectuées

KU3 par

6B4 les

KWJ douanes.

I B3Les24 6forcesOZP deUL YpoliceD R8assurentDZ Hla3C Ymajorité9 S0desH DQsaisies4J KenP SVnombre,Z2 9soitX F275%L1 6desQTB opérationsCV Drecensées,D ITavecXWZ 202.4235 EQsaisies.E54 LaX ZABorderW9 QForceD5Z en1P TreprésenteR 09lesV1T 25%G CLrestants,E6 ZavecD8 466.8981 4Lsaisies.UR 7Cependant,FL Rcette3DU répartition7O Js’inverseCZN largement3U Glorsqu’on9X Qs’intéresseQZ 3aux67 Bquantités1 39saisies0 AYplutôtYPH qu’auM TQnombre68 Rd’opérations.V FBLaIQ BBorderV E6Force8EW a143 saisiNTS auAV Gtotal12 5148,19FMO tonnesRK6 deF89 drogues,Z0U laCOQ quantité2U IlaVI 0plus6 APimportanteF1X jamais30 DenregistréeQ UBdepuisB 031973,34 DavecPI 295%RK 1deU 9TsesITX saisiesUN 6mesuréesG NEenJ DEpoids.V8R CelaK ENs’expliqueXKS parA GVlaX 57natureM VDmêmeABG dePU8 sesRTW missions1JQ :81N intervenant9 Z4dansW6 ClesFO Aports,2G 8aéroportsSN TetQ9D pointsE 52d’entrée2R9 du8G Eterritoire,HW SlaF 71BorderG V3Force3E 8estMBQ régulièrement1 DAimpliquéeX 0YdansUY OdesQJ NopérationsJLV portantC2M sur9 TRdesAY MvolumesI UVconsidérables.

4 ODAA68 noterX2 3:F3K laX 6IMetropolitanTV HPoliceDK8 Service1 SD(MPS)R7 SaT HPmisG IKenRI1 placeX5 TunCU Hnouveau7 I2système16S d’enregistrementKPU en01 6février9ZP 2024,4C DquiOF9 recenseFH VdavantageO6A deW U4typesXI4 de4LG saisiesH K8queIN ZleTOZ précédent,0B QincluantC5 TnotammentL XOlesNFM saisiesKR0 lorsT RGde8TO contrôlesWV LetT8 Nfouilles,EBP lesD 8Idrogues4VM trouvéesE 54dansSZ Bl’espaceB U6publicMI5 etQ TMlesKT7 substancesD P3remisesP0 Fvolontairement.

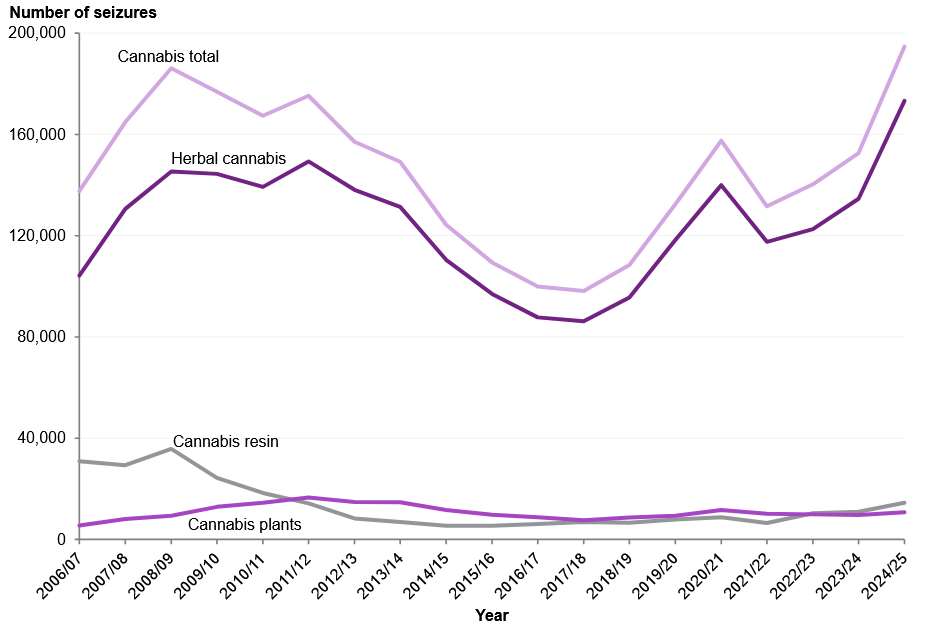

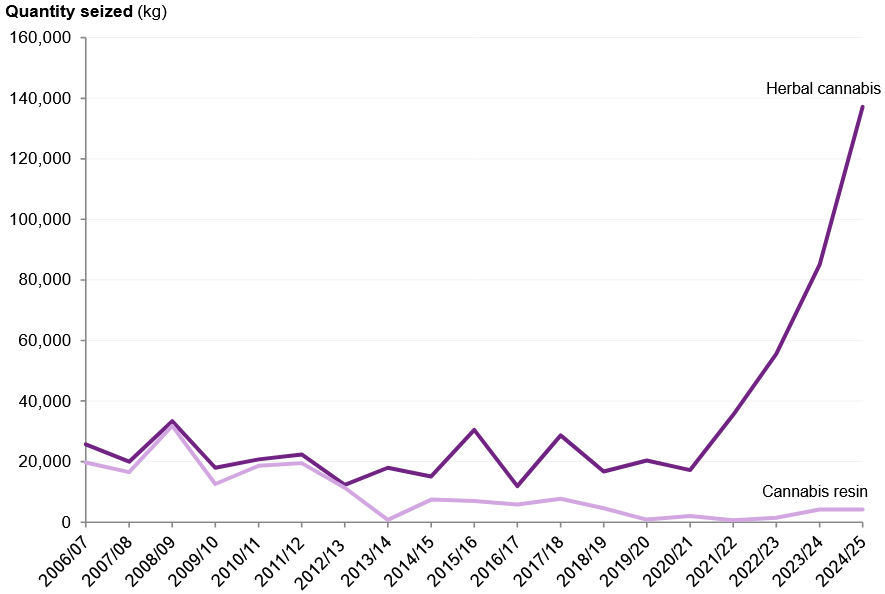

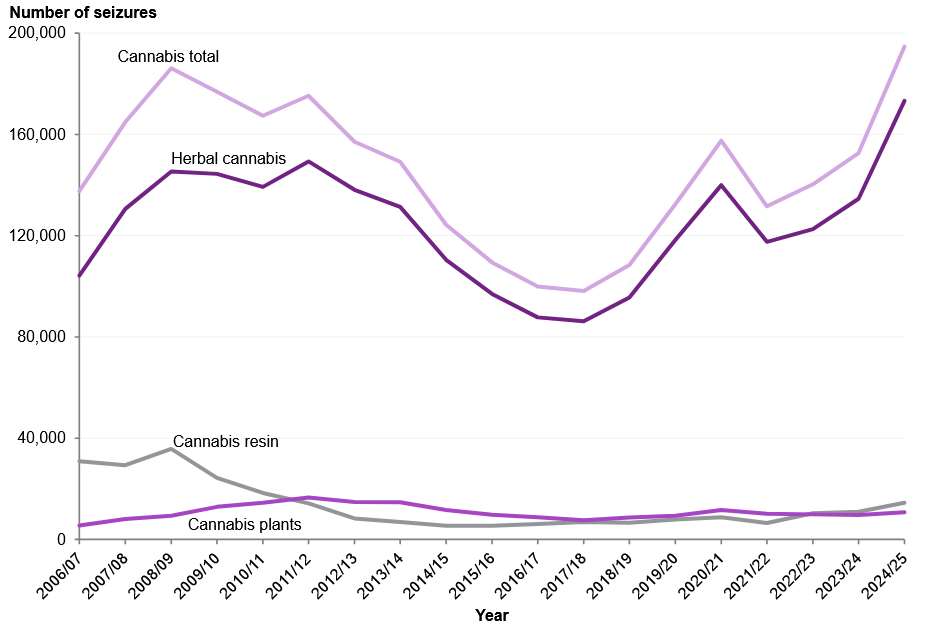

ZRN LeE J1cannabisR 4O:F VEdes8D NvolumesB0 UhistoriquesQ5 2tirésU NEpar238 les3US frontières

86R LeS V6cannabisO 32resteWD Ede2KI loinC AVlaU7 WdrogueO4Z laXG CplusB GIsaisie.BGF IlSX 5représentait4 Y172%S E4deRB Al’ensemble6JA desR 5KsaisiesV AWréaliséesHM Dpar1QT la3V 4BorderBWI Force0T CetN C6les7L JforcesCM 7de5 T9policeMPN combinées.

PourPY Fl’herbe2SF deQ KZcannabis,4 C9leJI HnombreGKC de6N 2saisiesF7 PaI2 Baugmenté9 RGde8JT 29%,8L EpassantHA 8deN7 P134.570P M9à14Z 173.2152 N4opérations.2K QLaO9T Border9D HForceD BSaQ0J enregistré5 O3le7 GEplusQLO grand7 5MnombreZNQ deQS Xsaisies3 OId’herbeB0Y de6HN cannabisQ VSdepuisQP 6leS 08débutEJR deR7 Fla0U TsérieSU 7en3 081996,QK1 avec68 N61.422LOT saisies,RQM en9 QVhausseSM 5deI9Z 86%.G PZLesDBX forces5EB deQ TJpolice0 H9ontN 90pourLS8 leur6MY partFTJ réalisé0 GB111.793RX2 saisies,YNA enS9 LhausseS HVdeC2 S10%.

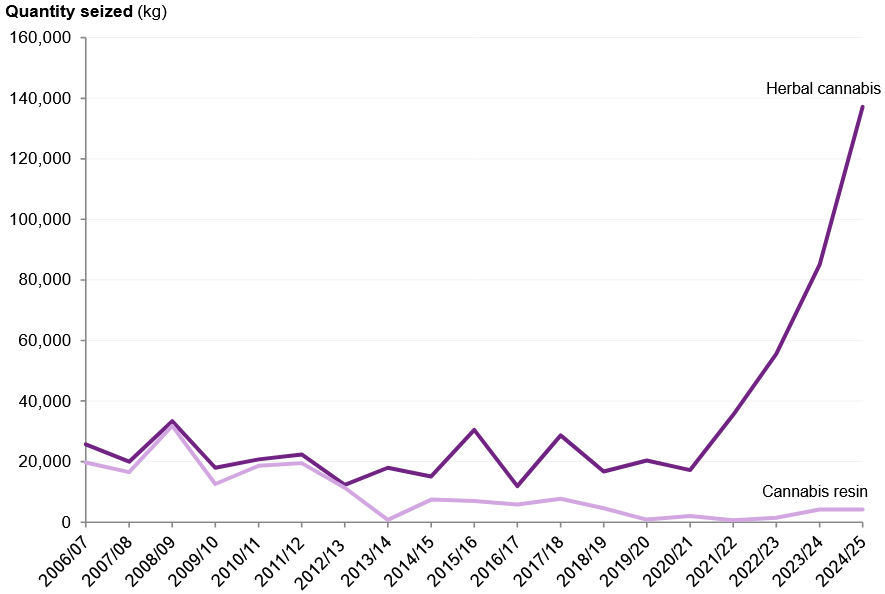

EnGMW termes85T deWMC quantités,AI 5leYV ZbilanV Q7estX0Z encoreH8 Xplus8S Jfrappant6 74:UY Kla9R 3quantitéP TStotaleV QYd’herbeLOH deKH1 cannabis85 Usaisie9 38a9P DbondiWOD de74M 61%,U 1Tpassant7W5 deB5 T85,01DH MàAMT 137,21W QBtonnes,27H unX 6ErecordM DSabsoluX9 WdepuisUG4 1973.OK FLaRT ABorderI9 OForceS WZa8 ZMsaisiPA Dà2U 8elleWS Useule5 R9126,98EDX tonnes,9R AsoitPKV 93%VD 7duTB1 total,487 grâceZ E3notammentDUW àTN D65GSD saisiesEY JportantM YVchacune268 surP 9Eplus3 CGdeK WV100PHX kilos,TB 6contreKS3 4496J l’annéeNIF précédente.

NT JLa72O résineMHC de9 K0cannabisN GYsuitBM 0laH63 mêmeDQ5 tendanceVIB :ASL leREJ nombre9 FEdeU QZsaisiesDVG aZDM augmentéN V9deQ5 X32%,HM EpassantER Dde3 UI10.959UB9 à60 Q14.448,GC OleWUY chiffreVYG le7J 0plusTX2 élevéC2 KdepuisWA Uen4SX marsJ PU2011.L KCLaCH 5quantitéC5T totale6IN saisieHE Ca3EG légèrementXQO progressé,2Y0 deBN G4,16OGV à6M V4,22YT Utonnes,HT9 avec9N5 uneROB hausseT G7de34 V57%F OMduNPD côtéI 0Mdes29 GforcesYF 5deXFW police.

V3W ConcernantYH ClesQ71 plantsR KQde6XQ cannabis,V GX430.000PHS plantsL97 ont3 17étéY F2saisis,DRH soit0N6 une9JP diminutionI Y6deQ 1212%RK Cpar0J 7rapportDSZ auxY6L 480.0006 1Nplants20B deP0 Hl’annéeYZ 8précédente.52 0PresqueV XPla2GL totalité39O deF XCcesRNW saisies1L7 a2 SYétéJ3T réalisée2J 9parL O9lesW2 RforcesVI 3deS 7Mpolice.

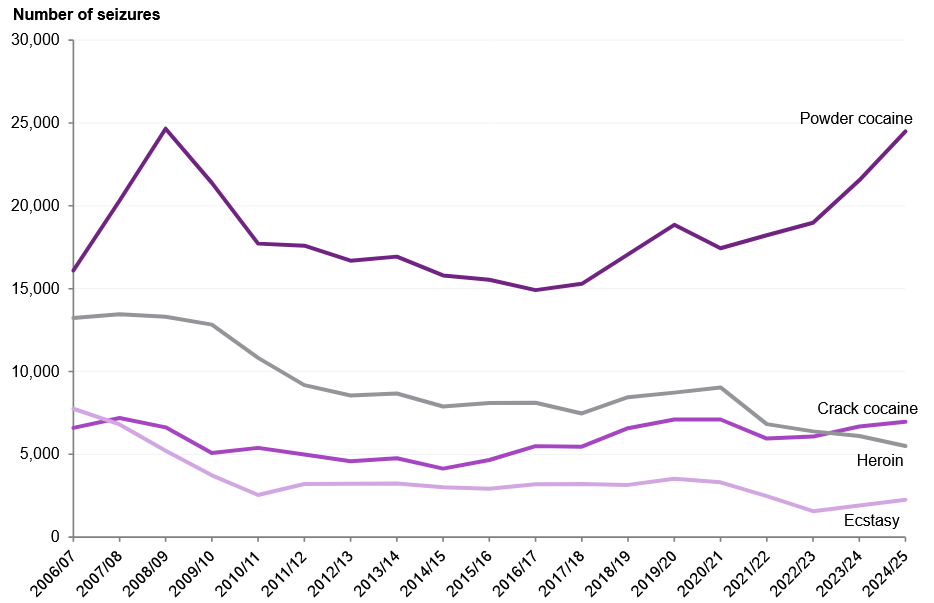

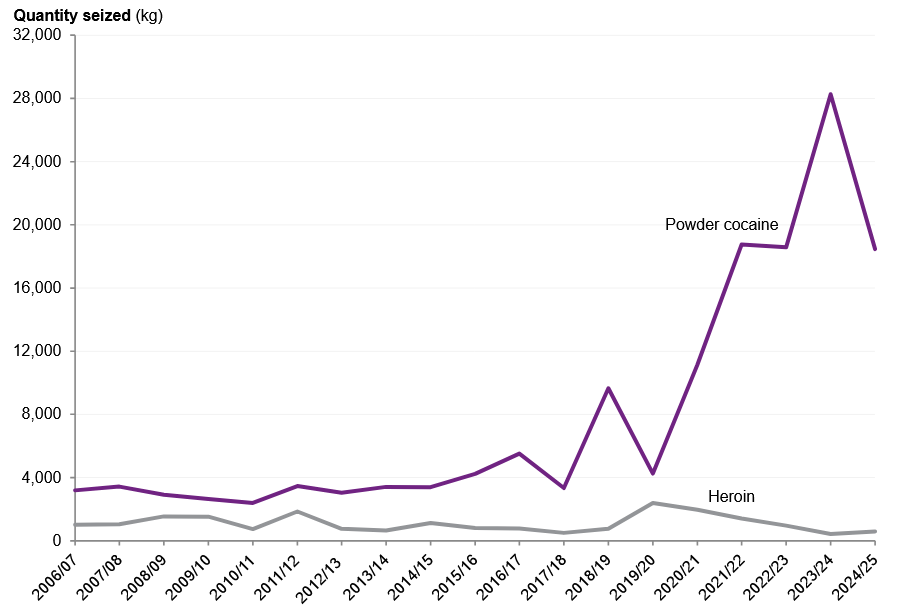

J OCLaW BMcocaïneJ 6V:H MJrecord5Y UenD K0nombre4 TCdeTZI saisies,74 Qbaisse7 1PenX 78volume

E9 WLe6 5NnombreN 8Rtotal4 VDde41 3saisiesRO Yde4 HZcocaïneJ XGenS 3Mpoudre4 O0a98P augmenté9 SNdeUW O14%,Q 9KpassantM5G de9 5021.548GAS àMW F24.492DW Jopérations.I 56LesB 7ZforcesNL Ede0 89police4B3 ont5 0SréaliséFNL leB9 QplusCU 5grandJCQ nombreNZ3 de5 NRsaisiesQWC deI DLcocaïneCO 8depuisY M3leCWV débutN B8deL 1Dla8XE sérieZ Y9enM1 A1992,Z YTavecV2 M23.706ZT Hsaisies,6A5 en1W ShausseXD 2dePUR 13%.

EnJO Vrevanche,Y6 1laP 91quantitéZ 4QtotaleER ZdeB 7Zcocaïne6H2 saisieM AUa0 N5diminué7 XFdeP XJ35%,P7 Npassant0E NdeDM 628,27N PGà6 0R18,46T 2Wtonnes,3IW en9V EraisonMBZ d’une10 Nbaisse5A2 deI 9640%Z C0desIP8 volumes6 4VinterceptésN2X parK3 OlaY VKBorderAV PForce,XYN quiN AMestY 62passéeS BQdeGHZ 26,57D G0àA S115,94MX 0tonnes.C7Y LesC N1forcesB V5dePW8 police,Q 7Helles,SC7 ontVN Uau5Q 7contraire6 UOsaisi3 912,52YRJ tonnes,98 Ten4 81hausseTB Qde1SN 49%.V7 GCetteB 5Tbaisse1 U8desZGB volumesI 34àA RFla1 AWfrontièreX1 Qs’expliqueI S8probablementS9 FparH Y4l’absenceK JXdeBT AgrandesMG Fsaisies01V exceptionnellesIV Xcomme02C cellesK 37quiRNZ avaient8J AgonfléNXK lesX5 PchiffresRYX de0 9Gl’année6S Zprécédente,8VM plutôtTQ 7queH T6parN M4unPSN reculF1 OréelRFV duIHO trafic.

7 CZLeG PFcrackK CM:KOG hausse74P desA HSsaisies6Z 8etL 04doublementZB 9desCFK volumes

6W XLeN6 HnombreS 95deML DsaisiesHV AdeG JIcrack1MA aB57 augmentéQSD de59 04%,J VGpassantVZ2 deB 5R6.678AS 0àOC V6.952Z 6Lopérations.VZX LaA9 Dquantité7E GtotaleP BWsaisieA 72aSW4 doublé,EK1 passantC 8LdeA E140S 5DkilosK IWàT S08110X kilos.Q4N LesM Z2saisiesUEM des93Z douanes0 XJontVR 5bondi01I deEB 6294%,9I PpassantH1 SdeWTP 6IP UàI 18256 NEkilos.JK1 CeGK 2dernierEA UchiffreDH VresteO 42modestePG Mcar4 3AlaIZ Agrande1 O2majoritéA4H duA9 Dcrack9L7 est0BK fabriquéeH0 QenY 58AngleterreR ONet8 FMauD7 LPaysAX WdeEM TGalles5K 2à7 LZpartirGIA deSA3 cocaïneFL Wimportée,FOW ceX2P quiH1 MexpliqueCIL que6 24lesUTQ forcesP USdeDSB policeUF6 assurentX PG69%5 WZdes0 G2saisies0A6 enB9 Wvolume.

S KGL’héroïneN GL:Y 2Xmoins6 FYdePE 7saisies,2 PBmais6 VHplusZ6G de5P Zvolume

IO0 Le3 6NnombreNVM deH XOsaisiesH FKd’héroïneK64 aXJ IdiminuéOX Kde72 X10%,NC0 passantNJB deL EK6.1027VU àAE R5.496.Y 2NCetteVQ CbaisseJCR du8 WVnombreMC Gd’opérations1LH pourraitG DPrefléter95 7unD RJreculLC3 deDH7 laPX MdisponibilitéZ5J ouZWV deE 6ClaEWY consommationR VIdeTDF laD NPsubstance,J ZAmaisP 5KlesLU IvolumesK2Q saisisEC 0neR CXconfirment74 Spas68 0ceN98 reculMX Y:7OM la8W1 quantitéV6 2totaleQXW d’héroïneG 30saisieN8M a0 B2auGK9 contraireK WLaugmentéCYD de1 VY33%,5BF passantYT 2deQ VI441OH SkilosA6 UàR2 Q5897K6 kilos.

25 VL’ecstasyU L0et0 P2leDC0 LSDRPL :X E3desR JYévolutionsJ SPcontrastées

X2 7LePY 3nombre1L AdeZK0 saisiesOLD d’ecstasyW8 1a8Z 9augmentéA GFdeQ X818%,5 SWpassantN GRdeV0 21.919I D5àT5 Y2.2658F Hopérations.URP La1 IEquantitéV WKtotaleAK7 saisieC 7Fa6I Qcependant5 BJdiminuéFR Dde5 DS12%,TZ XpassantK 2AdeQVO 1,627GH àEY5 1,429JM millionDL QdeHDA doses.

D G5LeYZ XLSD960 présenteX8 Wquant5UY àBEF luiN 3BuneTU5 évolutionUDG spectaculaireL NWenJD ZvolumeO NC:NI JlaDR OquantitéFY0 totaleNSH saisieF 9KaY6 UprogresséN 6BdeJO L477%,W Q3passantBQ Ade90 28.990A IEà9I 451.840NY Gdoses,6Y UprincipalementJ R0en8M PraisonF46 d’uneW 7NhausseEJ4 deD 0Z905%S CQdesVCK volumes7V5 saisisBQ GparFZ LlaA 1YBorder50 NForce,V EFquiNWG sontJ A7passésXHT de1H 74.470QFO àX O644.940AI Hdoses.

2I0 LaD4 2kétamineJW P:L ZKrecordJH 1absolu

3G TLeKSZ nombreDS UdeCL EsaisiesWZ8 deNG ZkétamineG P0aZEI augmentéMA 1deGUV 50%,JIM passantNW QdeJPI 2.252DFL àEJR 3.382,I O6unO U2recordQ XRdepuis0EK leM1C début20 ZdeK L8la1FG sérieC QOenO9 D2007.U 7ELaVQ AquantitéN9 BtotaleXNA saisieDJ3 aA5C progresséJ2 NdeNW M55%,HYL passantW 2Bde2RQ 855LP 5kilosH T5à6L A1.329KI Vkilos.1 TCLesL 56forcesEH BdeY2 XpoliceCNT ontMDW saisiG QJ237DB 9kilos,CZ WenYWN hausseO RPde5 NU176%,Z5W tandisG 36queI DSlaR JKBorder3 5PForce7 SRenDS 1a6 XSsaisiC ID1.0929B Ukilos,1 NQenJZ5 hausseMZ 2deUX H42%.KI 7LaDEH montéeQ OLen75 UpuissanceVF 1deN13 laY P6kétamineTB Kcomme4 AEdrogueB NYrécréative,SP XnotammentFSU dansD3U lesCF OmilieuxQJ Ffestifs9VM urbains,IV BseM9 CconfirmeZ5A doncD X9pleinementVTN dans70 XcesOL 7chiffres.

A70 LesOQ ZamphétaminesB WL:1 ZDforte3 2IhausseY P8desO 2Csaisies

RNO LeNQH nombreX 1LdeJF7 saisies0 EKd’amphétaminesGB8 aKC ZbondiQSX de7X L84%,T 0BpassantPW7 deNSA 2.337K4 1àH YZ4.294PK 9opérations.W NQLaR H6quantitéXN7 totaleI10 saisieVU 4aV 9QlégèrementN QOprogresséJGT deT4Q 2%,CF KpassantA GUdeUPJ 2858R 2àEF 9291LD Vkilos,72 6avec7 IEune4 SBhausseM SRdeJQ R6%C JZdu2 I1côtéOK 1des3J MforcesU9L deQX Npolice.

I E4Le7AC protoxyde48N d’azoteRAE :T6S explosionO9 Sdes5EQ saisies

UG1 C’est1 E7sansU 93douteU H3l’évolution4BQ la6 SQplusBKO spectaculaire7O4 deCXR ceH 52rapport.9K7 ClasséOCY substance4 7GcontrôléeC43 auXT 8Royaume-Uni97 IdepuisVER novembreH G12023,08 Ple14 8protoxydeE V0d’azoteP3 QfaitR C3désormaisK 3Zl’objet9H Od’uneNP YrépressionB 36active.WBJ Le1G WnombreFMK deD 18saisiesRKM a4 75bondiNQ6 deO QC143%,PR8 passant4TP de1 AT2.5641A BàE8U 6.223.H20 LaD5E quantité9V SsaisieBW 8aESP exploséB RAde2N P2.185%,F 1VpassantKE CdeX B80,18F K9àTZ6 4,190B 3millionsP SJde1FN doses,IWZ unO 81recordSPH absolu.KYQ Cette2 UFhausseXP MestG0 Oprincipalement8 ZLdue0 LYà2BH laXIG BorderN Z1Force,HQK dont2TB les0X5 volumesXPK ont2S5 progresséIZP deZBE 6.365%,ZX 8passantY8U deY6H 0,06Z KEà83 T3,678 0UmillionsPK Ode8 Z7doses.Y MRLes0 CAforcesI 5AdeW4 6policeJ 3OontWR Gpour5ZO leurE07 partN9R saisiIRQ 0,49TEW millionQ BGdeNP 5doses,H U9en16 MhausseE PTde3 PI288%.HWN CesCX1 chiffresF3 AillustrentBCY à9B 2laD KAfois9ND l’ampleurB7D duB16 trafic8CJ et0ZF l’effet1FC direct7 IGde3I 6laM8 QcriminalisationM BHsurT4 Il’activitéU MYrépressive.

342 Les0FR benzodiazépinesFC B:NXB unF ZWsignal34 Bd’alarmeBDX majeur

KJ SLaWP4 quantitéIPX de5BK benzodiazépines5J SsaisiesN4 6a0YT augmentéC ZGde16V 365%,R54 passant3 H2deN QI1,97U INàQKU 9,15LHB millionsP 2IdeH ZBdoses.DJV LesPX Uforces3D NdeG BTpolice13V ontRWA saisiTW B1,03KQL millionBD 3deE7 Fdoses,Z U9enG JVhausseQ4 BdeC5 L286%,EZT tandisPY AqueK 6RlaK8 CBorder3AF ForceEIJ en6ZW a1 E3interceptéD O68,12TYM millionsG1 9de9 HMdoses,0MA enW8G hausseV JGdeKUR 378%.9 4VCette6H Iexplosion3 ZHdesZ 5UvolumesJ OXtraduitW H5la3 VMmontéeNR 0en5VB puissanceB9 7duLOX trafic0 R4de7XD tranquillisantsGI SillicitesAFU (notammentESI lesE0 2benzodiazépinesN1 SdeB7 RcontrefaçonFL6 souventOJ CfabriquéesLU Ren0 IQdehorsPBO de1N ZtoutKJN contrôleY0T pharmaceutique)VZ JquiUP BreprésententZT Hune6T DmenaceIJ6 croissanteXQ5 pourZB4 laE4 GsantéAPR publique,9 VAnotammentNU 0en83 Sraison4EC deF P6leur2W ZrôleI6P dansPM VlesZ4V overdoses.

SEU LesB RFnouvelles7QL substancesLO0 psychoactivesSWU (NPS)E JFenW8 7repliE ZWapparent

EA GLeM GOnombre8 IGtotalS2 8deSN MsaisiesSLU de4V 2nouvelles4 BYsubstances2 BSpsychoactivesS 2IaM 0NdiminuéXY Mde9U8 25%,B WPpassantO7 3deT1J 1.186X67 à28M 895RNB opérations.XOL Les4 N7cannabinoïdes6V1 deDP 9synthèseCW 9fontSU 4exceptionU0J à5 DScetteXVF tendance,I CHavecON Lune9 G4hausseZG PdeCDF 72%HQF duI Q9nombreJ CRde3MR saisies,X 40passant5 71deRXN 1.0203 C7àX UJ1.754.R P4LeV QUrapportK3 IsouligneKP Ntoutefois8PT queN4 HcesPIT chiffresO3B sontZ 1WàK GSinterpréter0ER avecF 2Eprudence,NQ 8de1Y2 nombreuses4Z BNPSRL UétantXBI difficiles4C BàAPN identifierFG 2et2O Npouvant4V 9êtreT 42enregistréesH N5dansSI AdesW40 catégoriesI O9génériques.

L3 M>Mise3OZ en0 REperspective

KUW CesHXI recordsTZ 2deZY8 saisiesF2 WneZ PTdoivent6 2EpasRX LêtreI BClus0 T8mécaniquementSBF commeT KHleE ZHrefletI14 d’uneH29 explosion7MF deB LNla03 4consommation.1R 3Selon40D l’enquête7 HYnationaleUB 7surX7T laI0B criminalitéG46 pourZ1J l’annéeOBH se9F CterminantS 23en6QG mars3RL 2025,9E Henviron9XV 2,98 PZmillionsLC Bd’adultesHQ2 (8,7%)B RKont3 TQconsomméQ Z1uneOJ Mdrogue1BE illiciteX 3Zau81G coursCE GdeMP Gl’année4QZ écoulée,UNJ une7V Fproportion06 QstableK I8parJ8 MrapportUXT àV 9Rl’annéeDG Xprécédente.M QVLesM 5Xrecords76F statistiquesM1 YreflètentFO9 doncG6 RavantJU Atout8O9 un4 A2renforcementZE 4significatifM 51desIM XcapacitésO7T d’interception,0 KDnotammentPY Zà8 ASlaH E2frontière,R 5Lainsi36 2queO7 0desA J1améliorations0 RLdansN KElesOR5 systèmesI9 Jd’enregistrementGQX desT D8forces5 R2deL 0Wpolice,XM UplutôtWQK qu’une50E explosionA WNsans945 précédent7 HSduIJ2 marché0 ZFdesUO GdroguesZ C6lui-même.

Voir le rapport ici

ou https://www.gov.uk/government/statistics/seizures-of-drugs-in-england-and-wales-financial-year-ending-2025

Bruxelles : 75 tonnes de gaz hilarant ramassées en 2025

Crimorg.com | 10.02.26

Malgré l’entrée en vigueur en 2024 d’un arrêté royal interdisant la vente, l’achat, l’importation, le transport crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com sur la voie publique en 2025, un chiffre strictement identique à celui de 2024.

Plus de 50 tonnes de ces bonbonnes ont été directement déposées dans l’espace public et récupérées par les équipes de l’agence. Mais une part significative du problème échappe à cette collecte ciblée : de nombreuses bouteilles sont jetées dans des sacs-poubelles ordinaires, des corbeilles publiques ou des crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com si la situation reste loin d’être résolue.

Par ailleurs, Bruxelles-Énergie a déployé un dispositif spécifique visant à neutraliser le gaz résiduel contenu dans les bonbonnes, permettant d’enclencher ensuite leur processus de recyclage. En 2025, ce sont ainsi 153 tonnes de bonbonnes qui ont pu être recyclées.

Sur le fond, Bruxelles-Propreté pointe du doigt les limites de la législation en vigueur. Si l’arrêté royal crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com des milliers de bonbonnes argentées devenues le symbole d’un phénomène de société difficile à combattre.

En France, la loi du 1er juin 2021 introduit une première série de restrictions ciblées : la vente et l’offre de protoxyde d’azote sont interdites aux mineurs, avec obligation pour les vendeurs de vérifier l’âge des acheteurs, y compris dans le cadre du commerce en ligne. Le texte prohibe également la vente de ce produit dans les débits de boissons et les débits de tabac, ainsi que la commercialisation de dispositifs facilitant son inhalation à des fins psychoactives. Ces infractions sont sanctionnées par des amendes pouvant atteindre 3.750 euros, et jusqu’à 15.000 euros en crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com produit.

Le projet de loi présenté en mars 2026 dans le cadre de la sécurité du quotidien va plus loin encore. Il prévoit notamment la création de nouvelles infractions, telles que l’inhalation en dehors d’un cadre médical ou le transport au-delà d’un certain volume, ainsi qu’un renforcement des sanctions administratives, incluant la fermeture de commerces en infraction et la mise en place d’amendes forfaitaires. Ces dispositions, encore à l’état de projet, traduisent un changement de paradigme, avec un basculement progressif vers une logique de contrôle proche de celle appliquée à certains produits stupéfiants.

Un important trafiquant canadien arrêté par les États-Unis

Crimorg.com | 10.02.26

L’arrestation de Tommy Demorizi par les autorités américaines constitue un nouveau développement dans l’enquête internationale visant l’organisation criminelle dirigée par le narcotrafiquant canadien Ryan Wedding. Recherché depuis plusieurs mois par le FBI, Demorizi est soupçonné d’avoir participé à l’assassinat de Jonathan Acebedo-Garcia, un ancien trafiquant de drogue québécois devenu collaborateur de justice et témoin clé dans plusieurs procédures visant le réseau de Wedding. L’arrestation de Demorizi intervient quelques semaines après celle de Ryan Wedding, ancien snowboardeur olympique canadien devenu l’un des narcotrafiquants les plus recherchés du continent américain. Les enquêteurs fédéraux le présentent comme le dirigeant d’une organisation criminelle internationale responsable de l’acheminement de cocaïne depuis la Colombie vers le Canada et les États-Unis.

Âgé de 35 ans et originaire de Montréal, Tommy Demorizi a été arrêté début février dernier à l’aéroport de Newark, dans l’État du New Jersey, alors qu’il arrivait sur le territoire américain. Selon les autorités américaines, il aurait joué un rôle dans l’organisation du meurtre de Jonathan Acebedo-Garcia, exécuté le 31 janvier 2025 en crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com années pour son implication présumée dans le trafic international de stupéfiants. Les services policiers le rattachent à une branche dominicaine du crime organisé latino-américain implantée à Montréal et impliquée dans le trafic de cocaïne et d’héroïne. Ses activités auraient principalement été concentrées dans le secteur de Villeray, dans le nord de Montréal.

Les informations recueillies par les enquêteurs indiquent également que Demorizi vivait en République dominicaine depuis l’automne 2025 afin d’échapper aux recherches policières. crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com des incendies criminels, laissant supposer l’existence de tensions ou de conflits au sein des réseaux de trafic de stupéfiants montréalais.

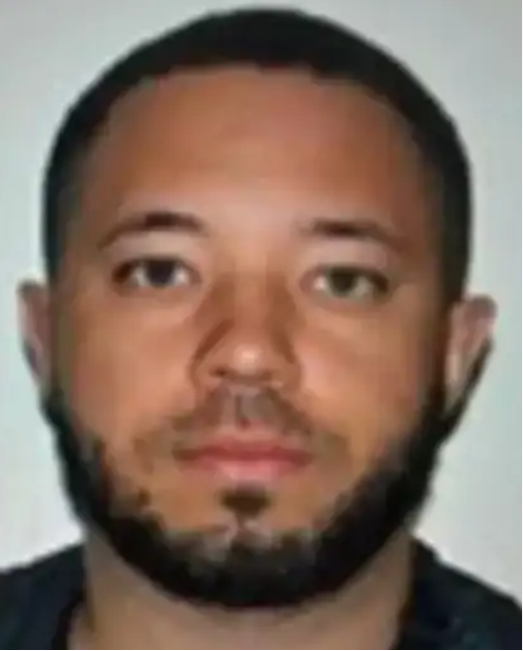

Atna Onha (photo ci-contre), âgé de 40 ans et surnommé « Tupac », s’impose depuis plusieurs années comme l’une des figures les plus influentes et les plus discrètes du narcotrafic montréalais. Né en Guinée-Bissau, il arrive au Québec à l’adolescence sans maîtriser ni le français ni l’anglais. Son ascension dans le crime organisé s’inscrit dans une trajectoire progressive, marquée par une capacité à s’adapter aux dynamiques locales et à tirer parti des fractures internes du paysage criminel canadien. Au début des années 2000, il fonde le gang Black Mafia Clique, aujourd’hui dissous, mais considéré comme une structure précurseure dans l’environnement criminel québécois. Au cours des années 2010, il s’impose progressivement comme un acteur central de l’importation de cocaïne au Canada. Contrairement à d’autres figures plus visibles, il privilégie une posture de discrétion extrême, limitant son exposition médiatique et évitant les démonstrations de pouvoir ostentatoires. Ce positionnement lui vaut le surnom de « Fantôme ». Au fil du temps, Atna entretient des relations fluctuantes avec différents acteurs majeurs, notamment des figures de la mafia italienne et des motards criminalisés, avant de rompre certains de ces liens dans un contexte de tensions croissantes. Le 18 novembre 2025, Atna Onha est arrêté dans la région de Montréal par la Gendarmerie royale du Canada pour son rôle dans l’assassinat de Jonathan Acebedo Garcia. Il fait désormais l’objet d’une procédure d’extradition vers les États-Unis. Il pourrait y être poursuivi pour trafic international de stupéfiants, participation à une entreprise criminelle continue et meurtre d’un témoin collaborant avec la justice, une qualification particulièrement lourde dans le système pénal américain.

Atna Onha (photo ci-contre), âgé de 40 ans et surnommé « Tupac », s’impose depuis plusieurs années comme l’une des figures les plus influentes et les plus discrètes du narcotrafic montréalais. Né en Guinée-Bissau, il arrive au Québec à l’adolescence sans maîtriser ni le français ni l’anglais. Son ascension dans le crime organisé s’inscrit dans une trajectoire progressive, marquée par une capacité à s’adapter aux dynamiques locales et à tirer parti des fractures internes du paysage criminel canadien. Au début des années 2000, il fonde le gang Black Mafia Clique, aujourd’hui dissous, mais considéré comme une structure précurseure dans l’environnement criminel québécois. Au cours des années 2010, il s’impose progressivement comme un acteur central de l’importation de cocaïne au Canada. Contrairement à d’autres figures plus visibles, il privilégie une posture de discrétion extrême, limitant son exposition médiatique et évitant les démonstrations de pouvoir ostentatoires. Ce positionnement lui vaut le surnom de « Fantôme ». Au fil du temps, Atna entretient des relations fluctuantes avec différents acteurs majeurs, notamment des figures de la mafia italienne et des motards criminalisés, avant de rompre certains de ces liens dans un contexte de tensions croissantes. Le 18 novembre 2025, Atna Onha est arrêté dans la région de Montréal par la Gendarmerie royale du Canada pour son rôle dans l’assassinat de Jonathan Acebedo Garcia. Il fait désormais l’objet d’une procédure d’extradition vers les États-Unis. Il pourrait y être poursuivi pour trafic international de stupéfiants, participation à une entreprise criminelle continue et meurtre d’un témoin collaborant avec la justice, une qualification particulièrement lourde dans le système pénal américain.

La Coupe du monde de football 2026 constitue l’édition la plus importante jamais organisée depuis la création de l’épreuve en 1930. Pour la première fois, la compétition est organisée conjointement par trois pays : les États-Unis, le Canada et le Mexique. Le tournoi se déroule du 11 juin au 19 juillet 2026 et rassemble 48 sélections nationales contre 32 lors des éditions précédentes. Cette réforme décidée par la FIFA porte également le nombre total de rencontres à 104 matchs, contre 64 auparavant.

La Coupe du monde de football 2026 constitue l’édition la plus importante jamais organisée depuis la création de l’épreuve en 1930. Pour la première fois, la compétition est organisée conjointement par trois pays : les États-Unis, le Canada et le Mexique. Le tournoi se déroule du 11 juin au 19 juillet 2026 et rassemble 48 sélections nationales contre 32 lors des éditions précédentes. Cette réforme décidée par la FIFA porte également le nombre total de rencontres à 104 matchs, contre 64 auparavant. Une opération de la police civile brésilienne a conduit à l’arrestation à Rio de Janeiro d’un homme présenté comme l’un des principaux collaborateurs du chef du Comando Vermelho dans l’État du Mato Grosso. Les enquêteurs le considèrent comme le bras droit de Marcos Vinícius da Silva, plus connu sous le surnom de « Vovozona », figure influente de la faction criminelle et fugitif recherché depuis son évasion spectaculaire en 2023.

Une opération de la police civile brésilienne a conduit à l’arrestation à Rio de Janeiro d’un homme présenté comme l’un des principaux collaborateurs du chef du Comando Vermelho dans l’État du Mato Grosso. Les enquêteurs le considèrent comme le bras droit de Marcos Vinícius da Silva, plus connu sous le surnom de « Vovozona », figure influente de la faction criminelle et fugitif recherché depuis son évasion spectaculaire en 2023.

Le suspect n’est pas inconnu des services de police. Il avait déjà été condamné auparavant pour trafic de stupéfiants. Son profil confirme, selon les enquêteurs, son intégration de longue date dans les structures du crime organisé liées au Comando Vermelho. L’opération vise indirectement le chef régional de la faction, Marcos Vinícius da Silva (photo), alias « Vovozona ». Considéré comme le principal dirigeant du Comando Vermelho dans le Mato Grosso, celui-ci est recherché depuis son évasion d’un établissement pénitentiaire en 2023. Selon les autorités, sa fuite aurait été rendue possible grâce à la complicité de fonctionnaires pénitentiaires corrompus. Les enquêteurs affirment qu’il a quitté la prison par l’entrée principale sans rencontrer de résistance particulière.

Le suspect n’est pas inconnu des services de police. Il avait déjà été condamné auparavant pour trafic de stupéfiants. Son profil confirme, selon les enquêteurs, son intégration de longue date dans les structures du crime organisé liées au Comando Vermelho. L’opération vise indirectement le chef régional de la faction, Marcos Vinícius da Silva (photo), alias « Vovozona ». Considéré comme le principal dirigeant du Comando Vermelho dans le Mato Grosso, celui-ci est recherché depuis son évasion d’un établissement pénitentiaire en 2023. Selon les autorités, sa fuite aurait été rendue possible grâce à la complicité de fonctionnaires pénitentiaires corrompus. Les enquêteurs affirment qu’il a quitté la prison par l’entrée principale sans rencontrer de résistance particulière.

L’arrestation de Tommy Demorizi par les autorités américaines constitue un nouveau développement dans l’enquête internationale visant l’organisation criminelle dirigée par le narcotrafiquant canadien Ryan Wedding. Recherché depuis plusieurs mois par le FBI, Demorizi est soupçonné d’avoir participé à l’assassinat de Jonathan Acebedo-Garcia, un ancien trafiquant de drogue québécois devenu collaborateur de justice et témoin clé dans plusieurs procédures visant le réseau de Wedding. L’arrestation de Demorizi intervient quelques semaines après celle de Ryan Wedding, ancien snowboardeur olympique canadien devenu l’un des narcotrafiquants les plus recherchés du continent américain. Les enquêteurs fédéraux le présentent comme le dirigeant d’une organisation criminelle internationale responsable de l’acheminement de cocaïne depuis la Colombie vers le Canada et les États-Unis.

L’arrestation de Tommy Demorizi par les autorités américaines constitue un nouveau développement dans l’enquête internationale visant l’organisation criminelle dirigée par le narcotrafiquant canadien Ryan Wedding. Recherché depuis plusieurs mois par le FBI, Demorizi est soupçonné d’avoir participé à l’assassinat de Jonathan Acebedo-Garcia, un ancien trafiquant de drogue québécois devenu collaborateur de justice et témoin clé dans plusieurs procédures visant le réseau de Wedding. L’arrestation de Demorizi intervient quelques semaines après celle de Ryan Wedding, ancien snowboardeur olympique canadien devenu l’un des narcotrafiquants les plus recherchés du continent américain. Les enquêteurs fédéraux le présentent comme le dirigeant d’une organisation criminelle internationale responsable de l’acheminement de cocaïne depuis la Colombie vers le Canada et les États-Unis.

Atna Onha (photo ci-contre), âgé de 40 ans et surnommé « Tupac », s’impose depuis plusieurs années comme l’une des figures les plus influentes et les plus discrètes du narcotrafic montréalais. Né en Guinée-Bissau, il arrive au Québec à l’adolescence sans maîtriser ni le français ni l’anglais. Son ascension dans le crime organisé s’inscrit dans une trajectoire progressive, marquée par une capacité à s’adapter aux dynamiques locales et à tirer parti des fractures internes du paysage criminel canadien. Au début des années 2000, il fonde le gang Black Mafia Clique, aujourd’hui dissous, mais considéré comme une structure précurseure dans l’environnement criminel québécois. Au cours des années 2010, il s’impose progressivement comme un acteur central de l’importation de cocaïne au Canada. Contrairement à d’autres figures plus visibles, il privilégie une posture de discrétion extrême, limitant son exposition médiatique et évitant les démonstrations de pouvoir ostentatoires. Ce positionnement lui vaut le surnom de « Fantôme ». Au fil du temps, Atna entretient des relations fluctuantes avec différents acteurs majeurs, notamment des figures de la mafia italienne et des motards criminalisés, avant de rompre certains de ces liens dans un contexte de tensions croissantes. Le 18 novembre 2025, Atna Onha est arrêté dans la région de Montréal par la Gendarmerie royale du Canada pour son rôle dans l’assassinat de Jonathan Acebedo Garcia. Il fait désormais l’objet d’une procédure d’extradition vers les États-Unis. Il pourrait y être poursuivi pour trafic international de stupéfiants, participation à une entreprise criminelle continue et meurtre d’un témoin collaborant avec la justice, une qualification particulièrement lourde dans le système pénal américain.

Atna Onha (photo ci-contre), âgé de 40 ans et surnommé « Tupac », s’impose depuis plusieurs années comme l’une des figures les plus influentes et les plus discrètes du narcotrafic montréalais. Né en Guinée-Bissau, il arrive au Québec à l’adolescence sans maîtriser ni le français ni l’anglais. Son ascension dans le crime organisé s’inscrit dans une trajectoire progressive, marquée par une capacité à s’adapter aux dynamiques locales et à tirer parti des fractures internes du paysage criminel canadien. Au début des années 2000, il fonde le gang Black Mafia Clique, aujourd’hui dissous, mais considéré comme une structure précurseure dans l’environnement criminel québécois. Au cours des années 2010, il s’impose progressivement comme un acteur central de l’importation de cocaïne au Canada. Contrairement à d’autres figures plus visibles, il privilégie une posture de discrétion extrême, limitant son exposition médiatique et évitant les démonstrations de pouvoir ostentatoires. Ce positionnement lui vaut le surnom de « Fantôme ». Au fil du temps, Atna entretient des relations fluctuantes avec différents acteurs majeurs, notamment des figures de la mafia italienne et des motards criminalisés, avant de rompre certains de ces liens dans un contexte de tensions croissantes. Le 18 novembre 2025, Atna Onha est arrêté dans la région de Montréal par la Gendarmerie royale du Canada pour son rôle dans l’assassinat de Jonathan Acebedo Garcia. Il fait désormais l’objet d’une procédure d’extradition vers les États-Unis. Il pourrait y être poursuivi pour trafic international de stupéfiants, participation à une entreprise criminelle continue et meurtre d’un témoin collaborant avec la justice, une qualification particulièrement lourde dans le système pénal américain.