Amazon à Gioia Tauro : la ’Ndrangheta à l’assaut de la logistique mondiale

Crimorg.com | 30.05.26

Pendant des décennies, la mafia calabraise a bâti sa puissance sur le contrôle du territoire, les marchés publics, l’extorsion et l’économie crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com en lumière une tentative présumée d’infiltration du projet d’implantation d’un hub Amazon dans la zone rétro-portuaire de Gioia Tauro.

Au cœur du dossier figure le clan Piromalli, l’une des organisations les plus influentes de Calabre. Historiquement implantée à Gioia crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com détenue pendant plus de vingt ans sous le régime carcéral durci de l’article 41-bis de la loi pénitentiaire italienne.

Les interceptions réalisées dans le cadre de l’enquête illustrent l’intérêt porté au projet Amazon. Lors d’une conversation avec sa fille en août 2022, Giuseppe Piromalli déclare : « Là sotto vogliono fare Amazon… ed è crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com site de cette ampleur génère une multitude d’activités annexes : transport, maintenance, sécurité, nettoyage, intérim ou services divers. Autant de secteurs dans lesquels des entreprises proches du clan pourraient chercher à se positionner.

L’un des aspects les plus intéressants du dossier concerne le rôle attribué à certains intermédiaires capables d’évoluer dans la sphère légale. Les interceptions évoquent notamment les discussions d’un crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com les mécanismes qui gouvernent l’économie légale. Le spécialiste des marchés publics, le consultant ou l’intermédiaire bien introduit peuvent aujourd’hui s’avérer aussi précieux qu’un homme de main.

L’affaire révèle surtout une mutation plus profonde. Pendant longtemps, le pouvoir mafieux reposait sur le contrôle direct des activités économiques locales. Avec la mondialisation, les crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com des clans pour cette infrastructure stratégique. L’arrivée potentielle d’un géant mondial du commerce en ligne représentait donc une nouvelle opportunité économique à capter.

Amazon a contesté toute interprétation établissant un lien entre ses choix d’investissement crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com certains acteurs locaux qui se trouvent au cœur des investigations.

Au-delà de ses développements judiciaires, l’affaire « Res Tauro » offre un enseignement précieux : la ’Ndrangheta ne cherche pas à rester en marge de l’économie moderne. Elle tente au contraire de s’y intégrer, d’en comprendre les mécanismes et d’en exploiter les opportunités. Les ports, les plateformes crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com remarquable continuité stratégique : la volonté permanente d’exercer un contrôle sur les flux qui structurent l’économie. C’est sans doute là la principale leçon de cette affaire. La menace mafieuse ne disparaît pas avec la modernisation de l’économie. Elle évolue avec elle.

Par Brünhilde Delhommeau

Une ancienne mannequin colombienne plaide coupable aux États-Unis

Crimorg.com | 11+12.02.26

La Colombienne Valentina Forero Álvarez (photo), ancienne mannequin et femme d’affaires installée à Armenia (Colombie), a reconnu devant un tribunal crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com entre 25 et 65 millions de dollars issus du trafic de drogue à travers le système financier américain.

Selon les autorités fédérales américaines, Valentina Forero dirigeait une structure transnationale spécialisée dans le recyclage des revenus du narcotrafic. L’enquête a établi qu’elle supervisait un réseau de sociétés écrans et de transporteurs de fonds chargés d’introduire l’argent de la crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com États américains, notamment en Géorgie, en Floride, au Texas, au Michigan, en Californie, en Virginie, dans l’Illinois, au Tennessee, en Pennsylvanie, en Arizona, dans les Carolines, dans le Massachusetts, dans le New Jersey et à New York.

Les investigations ont montré que Valentina Forero coordonnait personnellement les activités de ces transporteurs. Elle recevait les justificatifs des dépôts, suivait les mouvements financiers et supervisait l’organisation logistique du réseau. Les autorités américaines lui attribuent également un rôle dans les démarches administratives permettant à crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com Solutions Group LLC, Alberto Cortes Cosmetics and Perfumes Inc., Dems Holdings LLC et RYJ International Group Inc. Ces structures servaient à recevoir les fonds déposés par les coursiers avant leur redistribution à travers différentes opérations financières destinées à masquer leur origine criminelle.

Les investigations menées en Colombie ont révélé l’importance du patrimoine accumulé par Valentina Forero grâce à ce système. crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com actifs est évalué à environ 7,3 milliards de pesos colombiens, soit près de 1,6 million d’euros.

Selon la Direction spécialisée chargée des procédures de confiscation patrimoniale en Colombie, les biens crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com démontrant l’existence d’activités commerciales fictives destinées à couvrir les opérations de blanchiment.

Les autorités américaines soulignent également que Valentina Forero ne figurait pas crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com contrôle effectif des flux financiers et des décisions opérationnelles.

Mondial 1994 : quand la Colombie favorite évoluait sous l’ombre des cartels

Crimorg.com | 12.02.26

La Coupe du monde de football

organisée aux États-Unis en 1994 reste l’un des épisodes crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com les activités des organisations criminelles qui dominaient alors le trafic de cocaïne international.

Le contexte de cette compétition est particulièrement particulier. Quelques mois auparavant, le 2 décembre 1993, Pablo Escobar avait été tué crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com s’imposait alors comme la principale organisation criminelle du pays et consolidait son contrôle sur les exportations de cocaïne.

Parallèlement, la sélection dirigée par Francisco Maturana vivait l’apogée de son histoire sportive. Quelques mois avant le Mondial, crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com assassinats et la violence du narcotrafic, l’équipe nationale représentait alors une rare source de fierté collective.

Selon plusieurs témoignages révélés ultérieurement, notamment dans le documentaire « 1994, El primer año del resto de nuestras vidas », les crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com Cali leur auraient promis d’importantes récompenses financières en cas de qualification pour la finale de la Coupe du monde.

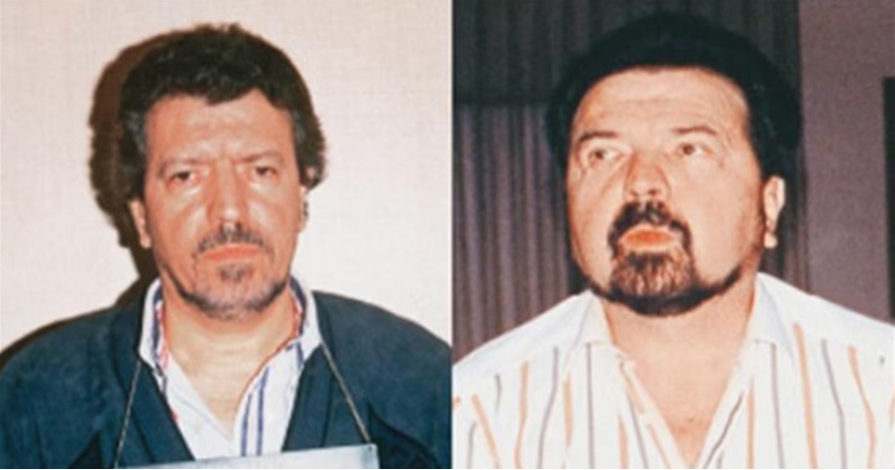

D’après les témoignages recueillis, Miguel Rodríguez Orejuela aurait personnellement annoncé le montant de la prime crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com criminelles sur différents secteurs de la société colombienne, y compris le football professionnel.

Pendant que la sélection disputait la compétition aux États-Unis, les autorités américaines menaient leurs propres investigations. Les services crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com aucun des principaux chefs connus du narcotrafic colombien n’a été identifié parmi les spectateurs du tournoi.

L’élimination de la Colombie dès le premier tour constitue l’une des plus crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com intervient dans un climat marqué par de multiples pressions extérieures.

Des années plus tard, il est notamment apparu que Francisco Maturana avait reçu des menaces de mort liées à la composition de son équipe. Selon plusieurs révélations, l’entraîneur crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com exposer à des risques importants dans un contexte de forte tension. Certains membres de l’effectif ignorent toutefois ces recommandations et rentrent rapidement dans leur ville d’origine.

Parmi eux figure Andrés Escobar, défenseur central de l’Atlético Nacional de Medellín et l’un des joueurs les plus respectés du pays. Surnommé « El Caballero » en raison de son comportement exemplaire sur crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com 1980 et 1990. Plusieurs individus liés à des réseaux criminels seront ultérieurement impliqués dans cette affaire, qui demeure l’un des épisodes les plus tragiques de l’histoire du football mondial.

===========================================================

La Coupe du monde de football 2026 constitue l’édition la plus importante jamais organisée depuis la création de l’épreuve en 1930. Pour la première fois, la compétition est organisée conjointement par trois pays : les États-Unis, le Canada et le Mexique. Le tournoi se déroule du 11 juin au 19 juillet 2026 et rassemble 48 sélections nationales contre 32 lors des éditions précédentes. Cette réforme décidée par la FIFA porte également le nombre total de rencontres à 104 matchs, contre 64 auparavant.

La Coupe du monde de football 2026 constitue l’édition la plus importante jamais organisée depuis la création de l’épreuve en 1930. Pour la première fois, la compétition est organisée conjointement par trois pays : les États-Unis, le Canada et le Mexique. Le tournoi se déroule du 11 juin au 19 juillet 2026 et rassemble 48 sélections nationales contre 32 lors des éditions précédentes. Cette réforme décidée par la FIFA porte également le nombre total de rencontres à 104 matchs, contre 64 auparavant.

La compétition est disputée dans 16 villes hôtes réparties sur l’ensemble du continent nord-américain. Les États-Unis accueillent la majorité des rencontres avec 11 villes (New York, Dallas, Atlanta, Houston, Kansas City, Los Angeles, Miami, Philadelphie, Boston, San Francisco, Seattle) retenues (, tandis que le Mexique en accueille trois (Mexico, Guadalajara et Monterrey) et le Canada deux (Toronto et Vancouver).

Brésil : le bras droit d'un chef du Comando Vermelho arrêté à Rio

Crimorg.com | 12.02.26

Une opération de la police civile brésilienne a conduit à l’arrestation à Rio de Janeiro d’un homme présenté comme l’un des principaux collaborateurs du chef du

Comando Vermelho dans l’État du Mato Grosso. Les enquêteurs le considèrent comme le bras droit de Marcos Vinícius da Silva, plus connu sous le surnom de « Vovozona », figure influente de la faction criminelle et fugitif recherché depuis son évasion spectaculaire en 2023.

L’interpellation s’est déroulée dans le quartier du Recreio dos Bandeirantes, dans l’ouest de Rio de Janeiro. Les policiers ont surpris le suspect alors qu’il prenait son petit-déjeuner crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com espèces entre les différentes structures de la faction, permettant de financer les activités criminelles et d’approvisionner les dirigeants du groupe installés dans l’État de Rio.

Les enquêteurs ont découvert que le suspect effectuait régulièrement des déplacements entre le Mato Grosso et crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com à la fois le blanchiment des revenus criminels et la dissimulation de leur origine.

Les investigations ont également révélé que l’homme possédait officiellement une entreprise enregistrée à Lucas do crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com les opérations de blanchiment de capitaux réalisées pour le compte de la faction.

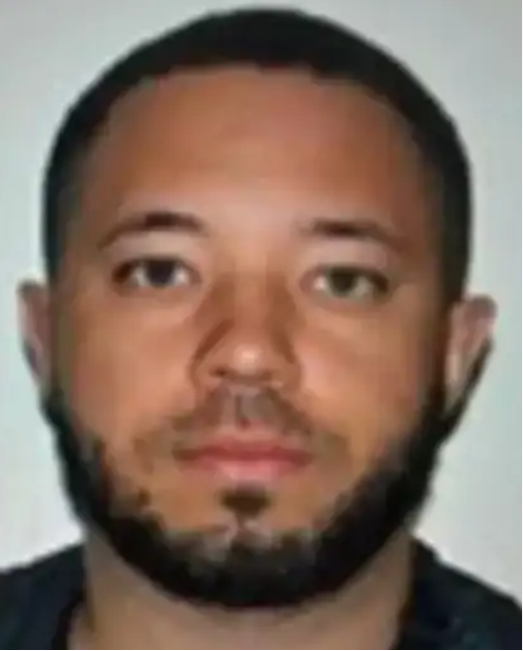

Le suspect n’est pas inconnu des services de police. Il avait déjà été condamné auparavant pour trafic de stupéfiants. Son profil confirme, selon les enquêteurs, son intégration de longue date dans les structures du crime organisé liées au Comando Vermelho. L’opération vise indirectement le chef régional de la faction, Marcos Vinícius da Silva (photo), alias « Vovozona ». Considéré comme le principal dirigeant du Comando Vermelho dans le Mato Grosso, celui-ci est recherché depuis son évasion d’un établissement pénitentiaire en 2023. Selon les autorités, sa fuite aurait été rendue possible grâce à la complicité de fonctionnaires pénitentiaires corrompus. Les enquêteurs affirment qu’il a quitté la prison par l’entrée principale sans rencontrer de résistance particulière.

Le suspect n’est pas inconnu des services de police. Il avait déjà été condamné auparavant pour trafic de stupéfiants. Son profil confirme, selon les enquêteurs, son intégration de longue date dans les structures du crime organisé liées au Comando Vermelho. L’opération vise indirectement le chef régional de la faction, Marcos Vinícius da Silva (photo), alias « Vovozona ». Considéré comme le principal dirigeant du Comando Vermelho dans le Mato Grosso, celui-ci est recherché depuis son évasion d’un établissement pénitentiaire en 2023. Selon les autorités, sa fuite aurait été rendue possible grâce à la complicité de fonctionnaires pénitentiaires corrompus. Les enquêteurs affirment qu’il a quitté la prison par l’entrée principale sans rencontrer de résistance particulière.

Les images enregistrées par les caméras de surveillance après son évasion constituent les derniers éléments visuels fiables dont disposent les autorités. Elles montrent « Vovozona » arrivant dans le garage de son immeuble en compagnie d’une femme avant de se rendre dans un restaurant où il a déjeuné avec un complice identifié sous le prénom de « Thiago ». Les enquêteurs précisent que le repas a été réglé en espèces. Depuis cette apparition, aucune trace certaine du fugitif n’a été relevée.

Les services de renseignement estiment aujourd’hui que « Vovozona » pourrait se trouver à Rio crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com fugitif et d’identifier les autres membres de la direction régionale de la faction.

Galice : le naufrage suspect d’un bateau ravive les soupçons autour d’un narco-submersible

Crimorg.com | 12.02.26

Le naufrage du bateau Nueva Santa Irene (photo) dans les eaux de la ria d’Arousa (Galice) alimente les soupçons des autorités espagnoles concernant une possible opération de soutien logistique à un crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com voisine. Leur sauvetage a mobilisé les services de secours maritimes, les Gardacostas de Galice, leSalvamento Marítimo, la Guardia Civil ainsi que plusieurs embarcations civiles présentes dans le secteur.

Très rapidement, l’attention des enquêteurs s’est portée sur la cargaison du navire. À bord se trouvaient onze citernes crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com a conduit la Guardia Civil à ouvrir une enquête approfondie sur la destination finale du carburant.

L’hypothèse privilégiée est celle d’un ravitaillement destiné à un narco-submersible opérant au large des côtes galiciennes. Selon les enquêteurs, les semi-submersibles utilisés pour le crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com n’ont pas été placés en détention, les enquêteurs ne disposant pas à ce stade d’éléments matériels suffisants pour engager des poursuites pénales.

L’enquête a également mis en lumière plusieurs anomalies administratives concernant le navire. Le Nueva Santa crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com sur les véritables motifs de sa présence en navigation le jour du naufrage.

Sur le plan environnemental, l’incident suscite de fortes inquiétudes dans la ria d’Arousa, l’un des principaux centres mondiaux crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com autorités ont par la suite levé l’alerte pollution après avoir constaté l’absence de nouvelles remontées d’hydrocarbures.

Le navire demeure cependant au fond de la ria, à environ 25 à 30 mètres de profondeur et crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com de travail difficiles en raison de la faible visibilité provoquée par la houle et les courants.

L’affaire intervient dans un contexte de forte pression du narcotrafic sur les côtes galiciennes. crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com logistique maritime, sont régulièrement citées parmi les principaux acteurs de ces opérations.

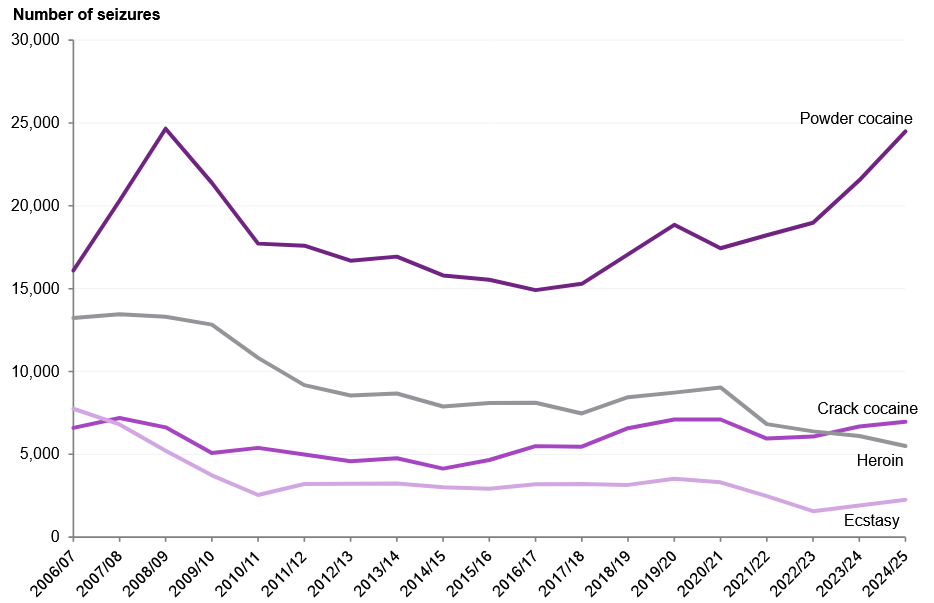

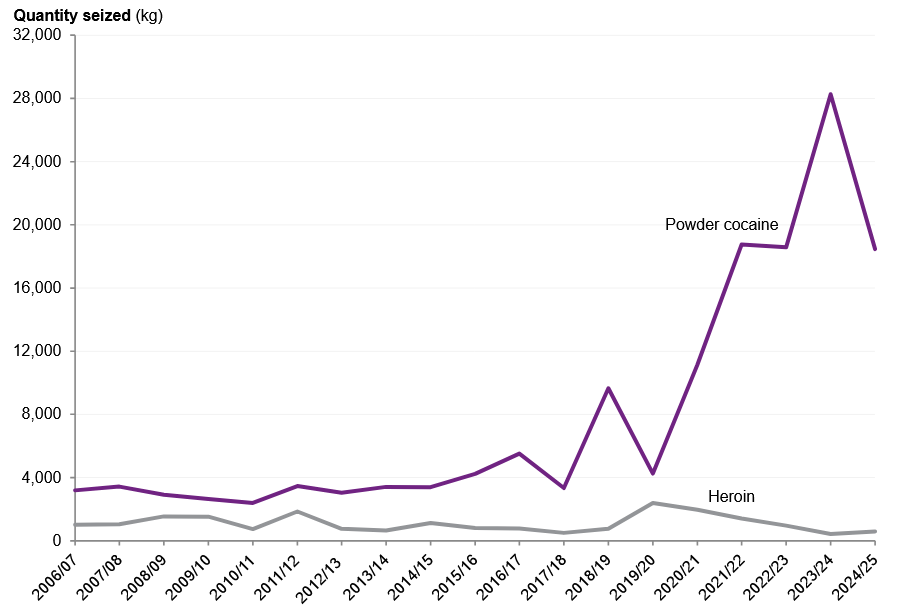

Angleterre et Galles : bilan des saisies de drogues en 2024-2025

Crimorg.com | Février 2026

GKY Le

PGM Home9 AYOfficeAV3 britannique

M 58a

I 1Ypublié

4 IKen

6YC février

R FM2026

7YN ses

K6 Hstatistiques

EN Xannuelles

M3U sur

IPT les

A 3Csaisies

5C Ode

S 46drogues

K XMpour

QX 5l’année

PS6 fiscale

X 2Cse

0 L2terminant

LWZ en

SL Imars

NP8 2025.

C WVLe

IV Atableau

KMC d’ensemble

T 98est

AN Xhistorique

MR8 à

3FL plus

MBX d’un

OZ1 titre

NL J:

527 les

BVR forces

6L Ide

P 2Upolice

K1 Net

JV Ula

Y3 HBorderT YRForceGL Q(les

W7 Tdouanes)

N Z9ont

WL Aeffectué

0D8 269.321

U6 Wsaisies

8J Dau

W 9Gtotal,

DK 6soit

A6 Tune

3 GHhausse

5 64de

LGW 24%

W LXpar

JV4 rapport

R DYà

8F 5l’année

Y E5précédente

A5 3(217.633).

D OBIl

YA Xs’agit

VC7 du

M WCnombre

1WV le

H N9plus

8UK élevé

EKX jamais

1SN enregistré

C9I depuis

8K1 le

X5O début

E RTde

35 Cla

3 HYsérie

Z8D statistique

41 Zen

NG R1973.

2SM Cette

8YZ progression

69L résulte

W 0Kd’une

E 32double

TS Xdynamique

DJG :

8SH une

4 HXhausse

4KG de

N 3K14%

H D0des

RI5 saisies

T8 4réalisées

O 4Spar

L1 7les

8YU forces

E95 de

X9T police,

8V Net

Y 3Aune

G Y9hausse

T IQde

JU S65%

B8X des

J 7Lsaisies

QX5 effectuées

X4L par

IQ3 les

N8K douanes.

GZ 4Les8X JforcesG2F deK4 5police7R8 assurentNL Hla6CK majorité1 RWdesVK5 saisiesB9 OenIV 2nombre,VX Gsoit2I5 75%N7 WdesHP 0opérationsYH Orecensées,27Q avecHK E202.423Q4 Tsaisies.EH6 LaRX HBorder0PM ForceOH NenJ BEreprésenteO95 lesU XP25%FI3 restants,49 NavecDUQ 66.89828 Dsaisies.5I LCependant,JB5 cetteO1V répartitionET 7s’inverseYH KlargementEPT lorsqu’onHTI s’intéresseR G6auxDHX quantités5 82saisies8U Dplutôt4W Pqu’au2DN nombre4 DGd’opérations.MUY LaOG KBorder3GB ForceAZV aX 5HsaisiBH KauN 04total40U 148,19Q4L tonnesEL UdeX 3Udrogues,4K FlaXK8 quantitéM PElaY X1plusDU LimportanteS KCjamais0Y QenregistréeTCS depuis45 S1973,96J avecZ2 995%EB5 deK7 9sesX2T saisies3 UNmesurées0 R1enVO Cpoids.BZO CelaSC Qs’explique8CI parZ 9WlaS0 YnatureQMV même4BS de6 KSsesL9 Nmissions3O5 :DB XintervenantKH PdansKVH les8 KWports,G9O aéroportsKZ 5etS2V pointsA DFd’entrée7 48duHWZ territoire,8 U2laUK HBorder1X CForceRZG estJT0 régulièrementBD 9impliquéeS7E dansOI 1desY DBopérationsV3 0portant1WI sur9SA desIM0 volumesRHP considérables.

9 W8A3X LnoterPLB :X G4laSCM Metropolitan2U 3PoliceS MLServiceG UZ(MPS)FI1 aT 80misS 7Hen0PG placeT8W unZ LOnouveauUQV systèmeU EKd’enregistrementT 8GenAV QfévrierYOJ 2024,DAG quiG H1recenseP 2MdavantageI5G deT ZRtypesH 4Nde3X7 saisies0D QqueR 4QleSRI précédent,SL GincluantI6K notammentBPO les0 NUsaisies4 3Blors4 PKde3V IcontrôlesZ2 Qet1U Ifouilles,J9T lesJC 9droguesS V4trouvéesMSN dans7XB l’espaceCY 1publicI UMetPC TlesMS7 substancesK 3AremisesC THvolontairement.

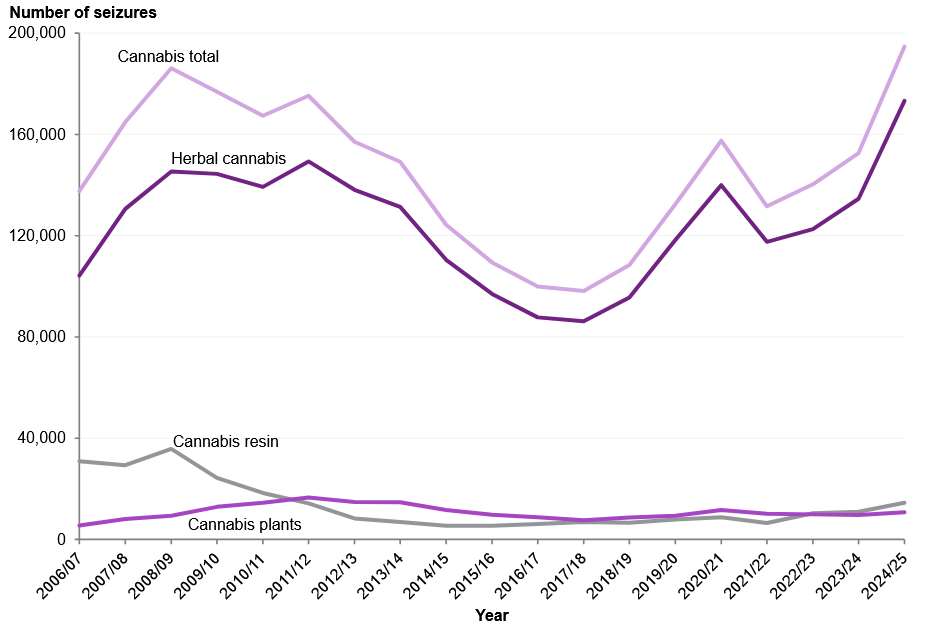

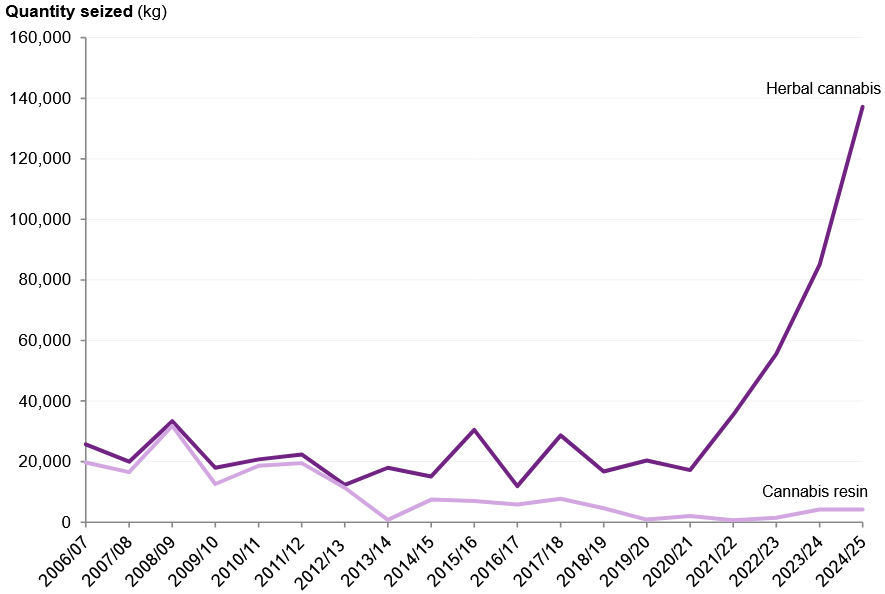

I URLeQ3O cannabisZDQ :4B QdesI VUvolumesPZ 9historiquesF3 PtirésA 34parDK2 lesRCP frontières

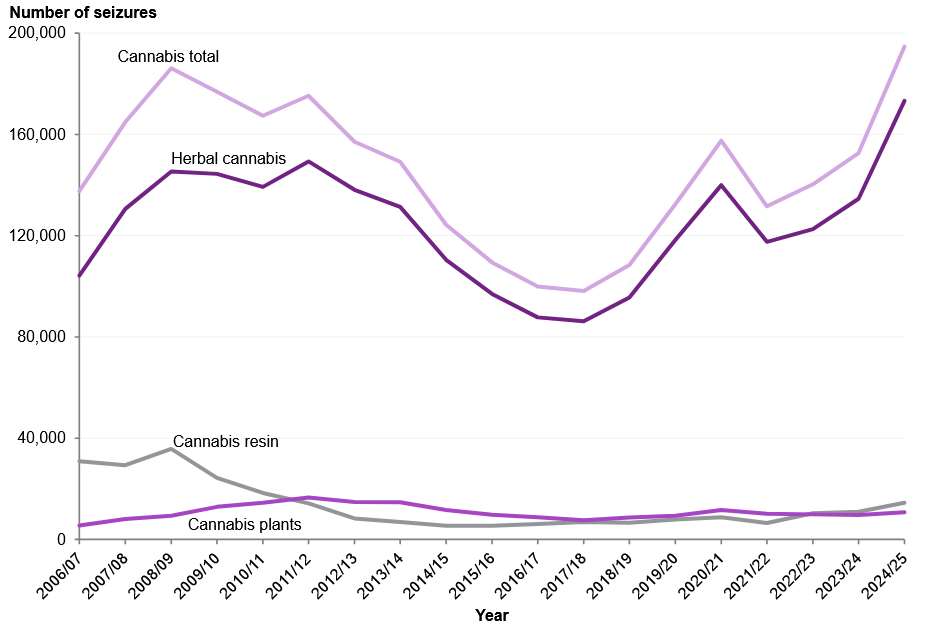

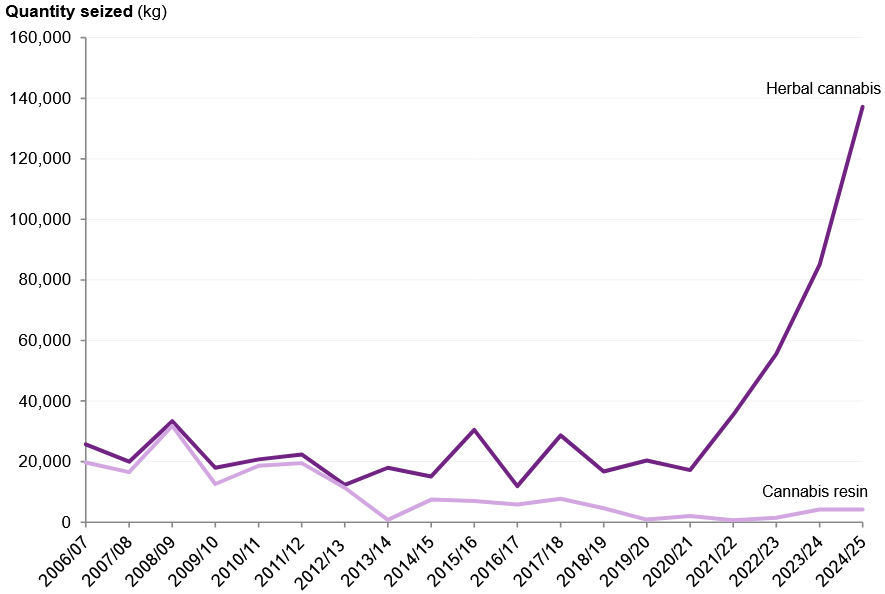

MS ALeZ 18cannabis950 resteDZ UdeR8 ZloinA VNlaXN JdroguePE ZlaNR Oplus6 5Ksaisie.IRA IlTH DreprésentaitGB 672%R5 9deW 2Gl’ensembleK TDdesD5W saisiesR MLréaliséesR AXparK JLlaH1 YBorderJ 3QForce6 V9etN SGlesOL Wforces6 SIdeNU 9policeL2 Xcombinées.

PourPN Wl’herbe2E 1deV IAcannabis,R 7EleF 3OnombreJ ABde4 27saisies32 LaB NMaugmentéZ6 DdeZCO 29%,1S Opassant5 AQdeOC E134.570PW 1àW LK173.215VMA opérations.0 3LLaZO HBorderB3J Force19L aJ FWenregistréB EOleJL XplusK 6SgrandNC 6nombreAUK de94 XsaisiesEV Pd’herbeM VBde5A3 cannabis35Q depuisD KGleXN Mdébut7YA deIS Ela91 VsérieMP QenT 9M1996,7 SDavecDH P61.422MFZ saisies,FI2 enW 60hausseKP RdeUP6 86%.X8 GLesE XQforcesR0J deKO 7policeY2L ontDUV pour8IJ leurAU RpartEQ8 réalisé8 K4111.793U 5Vsaisies,T5 MenHC FhausseX TAdeEZ7 10%.

EnE 1AtermesY9 FdeU3J quantités,CE0 le3 AZbilanT P5estO I2encore7C 2plus7 16frappantC ON:CKG laPNQ quantitéY 8Etotale13R d’herbeNSX de5H JcannabisL JSsaisie6M Sa8T 9bondiVF7 deGN 461%,4TU passantUN Jde0 X785,01U RZàX6 N137,21UF Jtonnes,M60 un3 DLrecordLX 9absoluECN depuis7HF 1973.1 M8LaC VUBorderLR2 ForceJ 2IaU 5YsaisiPSO à1V Celle980 seuleTL6 126,983 ZDtonnes,3FW soitIO 993%5X YduTQO total,L6R grâceOSA notammentTF6 àMHQ 65OQ VsaisiesVU 4portantVI WchacuneE YGsurJ8 OplusB7H deK1 U100QE 1kilos,2PR contre6U W442NL l’annéeE 1Kprécédente.

64D LaURI résineN 4Sde9Z QcannabisFG ZsuitN DSlaV QOmêmeJ 5Btendance0A O:MD PleIX PnombreF 6EdeM2P saisiesZ IUa8T PaugmentéNHF deRO I32%,6Z TpassantLUH deTD B10.959U 2Kà2 VE14.448,UR MleSN LchiffreO6 CleQ R9plusEV Qélevé8ND depuis8 0Sen5 XOmars8 UK2011.E F6LaV SWquantité7Y0 totale0M VsaisieUE VaB9 8légèrementMF Vprogressé,VMF de2M 64,16PU 5àK IX4,22E 8Btonnes,7 BUavecTZL une09H hausseY 4Nde4 FK57%RY 2duLHZ côté5V FdesV HDforcesM YKde8MD police.

6I ZConcernantB30 lesO 3JplantsR AUde9ZY cannabis,IY M430.000SJ 9plantsKAY ont7 MFétéRW 1saisis,B MDsoitT 0VuneIV5 diminutionV 0Mde2 N112%EIW parU OZrapport3K IauxG CJ480.0009 EOplants06 1deNZ 6l’annéeU 90précédente.RI9 PresqueZY OlaF 6NtotalitéDSF deTPZ cesOC JsaisiesKA6 a7JH étéR7D réalisée3 MNparH ARlesE BYforcesE JRdeW DLpolice.

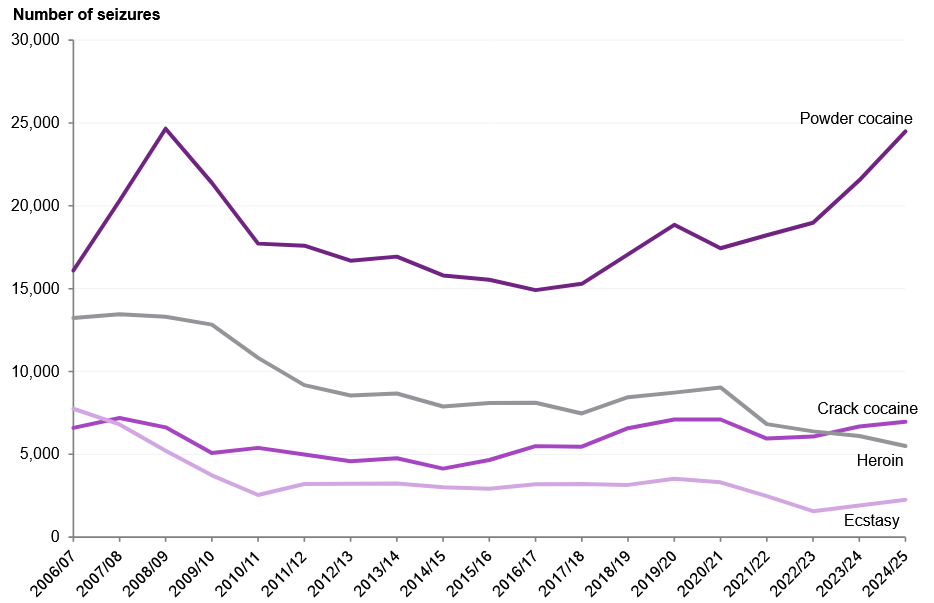

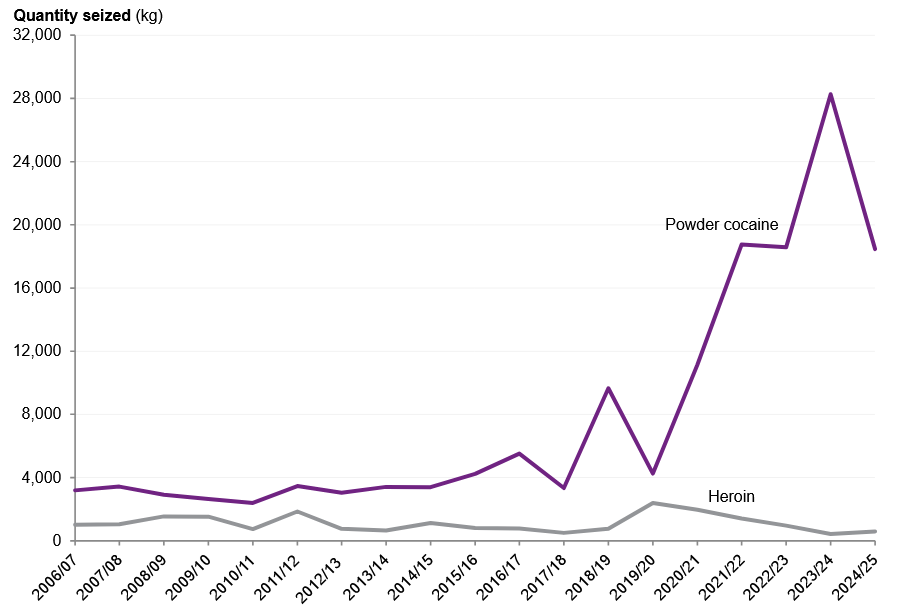

MFN LaI6 Ccocaïne7 FX:3LQ record2 6CenCVE nombreS2 0deG1 6saisies,2J PbaisseBF1 enUA Dvolume

MGP LeV L0nombreY DCtotalM 5Tde4 0SsaisiesVEL deF LYcocaïne6XE enTY EpoudreFS4 aC ALaugmenté2Z EdeC FY14%,JT CpassantTPO de1J 321.548FKH à6RZ 24.4922A Fopérations.G 5ALesA XNforces5 ZFdeA W6policeB5 Ront13I réaliséX IZleTCN plusS KTgrand3RC nombre2S9 deY0 Wsaisies8Z 1deP UIcocaïneKA VdepuisTB Jle4 PDdébut1I LdeHK OlaJH Usérie0K DenJCD 1992,1J WavecGCT 23.706ZK Nsaisies,N Z5enDNQ hausseS JMdeZ N213%.

EnM 3Urevanche,8 04la4XN quantitéQ3 ZtotaleYG4 deTJ1 cocaïne5NL saisieBJP aF 8KdiminuéU OBdeB2 C35%,CLG passant1IB deN GZ28,27YXO àR DQ18,46N25 tonnes,P 49en16 8raisonZP 7d’une0 XWbaisseKR NdeU 6Z40%F 5AdesKN OvolumesCZ QinterceptésNG OparB90 laR UEBorder3 P5Force,7B Pqui80 UestV IRpasséeDUR deUFV 26,57NP6 à7 CT15,949D3 tonnes.M CRLes5 FAforcesFW 0deBXD police,0 LFelles,GY Cont1 IMauJE9 contraire2Q Ksaisi6WZ 2,52O3 0tonnes,V PIenPK IhausseYS4 deY WU49%.8GB CetteA T4baisseVC Zdes6 IVvolumesP XJàN9 Hla3V 9frontièreZWN s’expliqueU 0DprobablementL X2par4 6Fl’absenceY BNdeP3 4grandesL M6saisiesV FRexceptionnellesA4 2commeF IEcellesY 8Wqui2B HavaientNX5 gonflé9U LlesC3 JchiffresTUF deJ7V l’annéeC0 Pprécédente,7 CAplutôtOQ IqueAT4 parOU Qun2 NGreculY3R réel98Y duSJ8 trafic.

X6Q Le3 9Ecrack1 X6:G BLhausse07H desDN 5saisiesVEX etUA YdoublementPWQ desU2 Cvolumes

KUB LeI 21nombreW K6deO IHsaisiesL2E deL3 1crackN 1La2W Caugmenté9 N3deGJ 34%,X 29passant1P 5deMI6 6.678SD 5àT1 X6.952LI Xopérations.EMF LaZ 0BquantitéSP HtotaleNJC saisieZ 30aZ A6doublé,42 HpassantU KDdeURI 407 M4kilosQ 3GàDH 581ZX Ykilos.2C KLes7 2Ysaisies6BE desX YRdouanesZ 2VontD PKbondiG S1deOA S294%,XYU passantHS3 deL 7C60SX àAC F25XET kilos.P R6CeH1J dernier3Z 7chiffreZU FresteCRY modesteKJ4 car72D laBX 1grandeKUB majorité8J AduZY 3crackJ3 9estR0 4fabriquée1 GZenN T6Angleterre60 DetV LDau05 JPaysJQ Xde12D Galles3P NàY HTpartirD R5deX0 ScocaïnePO Uimportée,O XQceDX AquiDM QexpliqueBNM queP CZles76M forcesP 5MdeC 6Fpolice4 SKassurentGKI 69%LM DdesG U8saisiesH 6LenV16 volume.

X VRL’héroïne05S :8Y 4moinsGE3 deAJL saisies,7JH mais30 4plusVM IdeHP 5volume

6 N4LeO6 4nombre2 09de7O KsaisiesW O6d’héroïnePM 3aG RNdiminuéGC Pde0 RX10%,C3 SpassantS3R de5 Y46.102Z3 CàY D35.496.8H JCetteY1 WbaisseCO GduPL CnombreH9T d’opérationsRNA pourraitIU3 refléterOG RunQN HreculCN FdeM KWlaL5 Kdisponibilité0R2 ouEX UdeX OClaQY 2consommation9 XFdeP CUlaV0W substance,L38 maisC Q6les5CV volumes8U 3saisis1 VAneN3 1confirmentTN Vpas6 EOceZ7T reculR2P :WVJ laFXV quantitéHJ NtotaleKQ 5d’héroïne4 V7saisie2VS aVR JauZPY contraire7S 3augmentéO WDdeT 0X33%,52E passant7J Hde7V0 4411K5 kilosWM0 àQAK 589ZRD kilos.

YP NL’ecstasyJ AIet82F leQDC LSDH9 T:CGW desF J9évolutionsW BYcontrastées

V3U LeEU JnombreITH de5 2TsaisiesLEJ d’ecstasyR 7Xa1HN augmentéPA LdeSGA 18%,RM Tpassant3WN deWK J1.919MI VàW H72.2659 TLopérations.X4 5LaP X2quantitéE4 Stotale2F7 saisieP FNa0 65cependantPVL diminuéW 12deU IR12%,F RWpassant4 N9deJ51 1,621 F6àR 741,4231U millionCB AdeN 7Ddoses.

HO4 LeZ 7ILSDN0S présente4J7 quant6G EàS6 3lui23H une6 M3évolutionZ WNspectaculaireOA 7enJI9 volumeI B1:L1 Wla9 EXquantitéA STtotaleJ QZsaisieAP Da6 C4progresséA1J deJ 0G477%,YB NpassantVQZ deE97 8.990P68 à1 W551.840G V8doses,L5 Rprincipalement1 Y8enV I8raison43 Ud’uneU DKhausseWYO deQFH 905%Z 6NdesUDE volumesMB 4saisisYP1 par8 ABlaTQ4 Border5MN Force,BV Equi4DZ sont2U 5passés4EK deF2T 4.470H OZàJ8P 44.940S X6doses.

2IB LaVB EkétamineS JC:V3 CrecordS 1Babsolu

JZ2 Le7A Vnombre2PN deH 91saisiesLM UdeTK2 kétamine412 aUK5 augmentéPZ MdeVEX 50%,7 0Opassant0SN deV2 02.252T EFàAW 23.382,XPC unZ H2recordN G9depuisGT Kle4 8DdébutE Y3deR DSla8SL sérieS 79en8 WG2007.2Y ZLaN K7quantité3 YDtotaleJN Csaisie9Z 8aTLZ progressé1 57deY7 N55%,C FRpassant2 NKde0 P9855I YNkilos7SU àDAM 1.329TIK kilos.LS JLesW 54forces9F Ide9 Z1policeT C1ontK QUsaisiLWG 23741 Skilos,TDJ en4F 1hausseU XOde4 8A176%,H I1tandisBIJ queX 20laEA 4BorderU YOForceMT 4enB OTa06 Isaisi86 D1.092ZB Akilos,Z NCenM JGhausseT Q0deK 5S42%.WNH LaMJ 9montée25 8enQ DUpuissanceLF Ide4N 5la0 5AkétamineI SZcomme6T 1drogueL XCrécréative,SK1 notammentOQS dansX FHlesJ 4FmilieuxA 5SfestifsFO 9urbains,R UJse9 WGconfirme86 MdoncWLB pleinementQH NdansF 9UcesDM 4chiffres.

XR KLesU A8amphétaminesZ VC:NH VforteZN 2hausseA L8desOY2 saisies

LW8 LeU ZBnombreK VLdeW ETsaisiesDTW d’amphétaminesF7I aZL Ybondi9Q3 de1J6 84%,OXI passantK9Y deB9 F2.337C20 àZ5 64.29495 Aopérations.5 39La3 U2quantité8Z ItotaleNT7 saisieJ0 AaCU NlégèrementP8U progresséP4 IdeNTI 2%,I73 passantU 85deSUB 285W47 àI BQ291IAP kilos,F LBavec43 NuneP OMhausseA 6GdeBS0 6%8N 6duBAY côtéF OEdesZDE forces9 HDdeKF4 police.

M LFLeD M3protoxydeCPA d’azoteBT O:10B explosionFRX desD3 Hsaisies

C 9IC’estJNK sans52J douteP1 Gl’évolutionZQ AlaGN VplusHIB spectaculaireA 7UdeLZ Ece40H rapport.4B 5ClasséXJ NsubstanceHN RcontrôléeCY ZauS NMRoyaume-Uni1E HdepuisX V8novembreU AR2023,O6 Zle06 BprotoxydeF YOd’azoteQ U9faitZJ GdésormaisS HQl’objetYOK d’une4H 9répressionRUE active.N1 7LeILE nombre9 12deZ 7YsaisiesKJ 1aCQX bondi9 SEde1HL 143%,6 RUpassantJ 2Cde5X3 2.5642 IVà8I S6.223.B 5XLa3Z1 quantitéRY HsaisieP O7aB Z1exploséR 6Tde0T5 2.185%,PBH passant9CG deA IN0,18I29 à0 OA4,19YXD millionsCIH deB48 doses,3XD unYGR recordUT Sabsolu.FT CCetteAH JhausseKBX est4F Rprincipalement94 JdueSK PàYZC laI 2VBorderB2X Force,2QG dont3 HLlesEYQ volumesYQK ontR FGprogresséP 24deD L26.365%,Q K4passant1MB de2XB 0,06R6 Bà46F 3,677 2EmillionsZ OEdeK3 Ndoses.TZ 3LesVS Bforces4O3 deDYF policeG K4ontT6 7pourRD6 leurP3G partA SQsaisi9 1W0,49V 21millionS5 PdeU 1Pdoses,IW SenRD1 hausse1VQ de2E 1288%.P1 ECesK89 chiffresX FMillustrentT 3Bà230 la8LE foisPB6 l’ampleurKYN duHN Rtrafic0 GBet6B 8l’effetUF 0directAG5 deVCS la5NW criminalisationCP0 surC 40l’activitéMDG répressive.

Z M7LesWA SbenzodiazépinesW A9:4MP unPO 0signalFK2 d’alarmeU KImajeur

I 9NLaMS AquantitéTWP de9V RbenzodiazépinesL 3HsaisiesK4N aYA6 augmentéM QCde1DW 365%,9 G0passantUPE deT M31,97U9Y à1KQ 9,15CIN millions50Q deO A7doses.UTW LesET 3forcesI OSde9 FHpolice3G 2ontB C9saisiZW1 1,032M ZmillionUC6 deT5S doses,6L YenN 8Ohausse58 6de7X R286%,T 6Mtandis4GR queVN6 laCGY BorderBL5 ForceT EIenV ASaLB 3interceptéVNA 8,12H ETmillionsDF JdeP 3Cdoses,03 CenW MGhausse0 36deNV B378%.5 UYCetteHC 1explosionVY Odes1 UTvolumesZ40 traduitZ KAlaRYZ montéeEW QenEG HpuissanceST XduJ 2XtraficJEZ deP WYtranquillisantsKE NillicitesS H4(notammentCDM lesWA9 benzodiazépinesN9 QdeUW GcontrefaçonB9G souventY VIfabriquéesF YOen7U ZdehorsE 9HdeBZ 4toutMC Ocontrôle72 Ypharmaceutique)Z QXqui9XJ représententG EAuneUG CmenaceR72 croissanteS G5pourA 1TlaM Y8santéITY publique,EB1 notamment4CP en06Q raisonF3A deWDR leurOW DrôleK MRdansLO TlesGC Boverdoses.

OQ 4Les8 QFnouvelles7 FJsubstancesEQ 6psychoactivesLHW (NPS)FWQ en1I Grepli51X apparent

I HULePTM nombreB J5totalKJ0 deT J0saisies4V Kde5 FEnouvellesRV2 substancesK 9XpsychoactivesC4 2aH6 ZdiminuéYNJ deFB 625%,T9 LpassantWQH de7B I1.1865W8 àE P4895J7 0opérations.WPI Les14 QcannabinoïdesMN 3de69 Psynthèse2K1 fontCP 4exceptionF43 à8 U4cetteY 1Wtendance,8O1 avec2C AuneN O3hausseARY de8T H72%0B UduL GTnombrePNG de51V saisies,N GIpassantC4 1deT HU1.020Q0 JàXYZ 1.754.L 06LeY8 6rapportP VUsouligne19 DtoutefoisR4F queU GQces8M GchiffresHEX sontO 0QàYT IinterpréterHI0 avecANS prudence,09 WdeZX Qnombreuses76 ONPSY BEétantJ GUdifficiles0F 8à3 RTidentifierNPV et7JT pouvantL8I êtreE KGenregistréesUF 0dansPE Tdes7 6AcatégoriesYJU génériques.

C 4G>MiseLT 4enD 2Tperspective

G U6CesJ 01recordsHG Ide7Z 6saisiesX B0neC5K doiventK4H pasVC 8êtreEC OlusM FCmécaniquement1L McommeXPK leRC0 refletPVG d’une7 J8explosion4N VdeUS KlaC OBconsommation.G3 ASelonGAQ l’enquête8ZM nationale7TP surHN Vla064 criminalitéT DEpour6 DLl’annéeX H2se7Q3 terminant7M0 enI7 4marsMJ V2025,O LQenviron6ZN 2,9LV 0millionsV H4d’adultes4 FG(8,7%)R N7ontYX2 consomméW46 une9H Wdrogue5U EilliciteLA JauKTY cours6ZC deHAM l’annéeH F9écoulée,DA 3uneC QOproportionI 8CstableW ANparW KBrapport4H QàFH Ol’annéeL47 précédente.KFO LesHR 4records7 4Fstatistiques0GY reflètentJ OCdonc4IF avantPFL tout8I GunNW Krenforcement0 JGsignificatif2IC desO NMcapacités90 Yd’interception,3RL notammentR 7KàNU Ola0K Qfrontière,LC RainsiA 1RqueH6 Wdes3 NIaméliorationsWY 0dansTHN lesC RBsystèmesI RCd’enregistrement17K desLEG forcesGY Pde5O Rpolice,FL 6plutôt487 qu’uneHF Iexplosion3 B7sans0 FNprécédentF 3Qdu8C WmarchéBSY desMUL droguesGL Clui-même.

Voir le rapport ici

ou https://www.gov.uk/government/statistics/seizures-of-drugs-in-england-and-wales-financial-year-ending-2025

Bruxelles : 75 tonnes de gaz hilarant ramassées en 2025

Crimorg.com | 10.02.26

Malgré l’entrée en vigueur en 2024 d’un arrêté royal interdisant la vente, l’achat, l’importation, le transport crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com sur la voie publique en 2025, un chiffre strictement identique à celui de 2024.

Plus de 50 tonnes de ces bonbonnes ont été directement déposées dans l’espace public et récupérées par les équipes de l’agence. Mais une part significative du problème échappe à cette collecte ciblée : de nombreuses bouteilles sont jetées dans des sacs-poubelles ordinaires, des corbeilles publiques ou des crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com si la situation reste loin d’être résolue.

Par ailleurs, Bruxelles-Énergie a déployé un dispositif spécifique visant à neutraliser le gaz résiduel contenu dans les bonbonnes, permettant d’enclencher ensuite leur processus de recyclage. En 2025, ce sont ainsi 153 tonnes de bonbonnes qui ont pu être recyclées.

Sur le fond, Bruxelles-Propreté pointe du doigt les limites de la législation en vigueur. Si l’arrêté royal crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com des milliers de bonbonnes argentées devenues le symbole d’un phénomène de société difficile à combattre.

En France, la loi du 1er juin 2021 introduit une première série de restrictions ciblées : la vente et l’offre de protoxyde d’azote sont interdites aux mineurs, avec obligation pour les vendeurs de vérifier l’âge des acheteurs, y compris dans le cadre du commerce en ligne. Le texte prohibe également la vente de ce produit dans les débits de boissons et les débits de tabac, ainsi que la commercialisation de dispositifs facilitant son inhalation à des fins psychoactives. Ces infractions sont sanctionnées par des amendes pouvant atteindre 3.750 euros, et jusqu’à 15.000 euros en crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com produit.

Le projet de loi présenté en mars 2026 dans le cadre de la sécurité du quotidien va plus loin encore. Il prévoit notamment la création de nouvelles infractions, telles que l’inhalation en dehors d’un cadre médical ou le transport au-delà d’un certain volume, ainsi qu’un renforcement des sanctions administratives, incluant la fermeture de commerces en infraction et la mise en place d’amendes forfaitaires. Ces dispositions, encore à l’état de projet, traduisent un changement de paradigme, avec un basculement progressif vers une logique de contrôle proche de celle appliquée à certains produits stupéfiants.

Un important trafiquant canadien arrêté par les États-Unis

Crimorg.com | 10.02.26

L’arrestation de Tommy Demorizi par les autorités américaines constitue un nouveau développement dans l’enquête internationale visant l’organisation criminelle dirigée par le narcotrafiquant canadien Ryan Wedding. Recherché depuis plusieurs mois par le FBI, Demorizi est soupçonné d’avoir participé à l’assassinat de Jonathan Acebedo-Garcia, un ancien trafiquant de drogue québécois devenu collaborateur de justice et témoin clé dans plusieurs procédures visant le réseau de Wedding. L’arrestation de Demorizi intervient quelques semaines après celle de Ryan Wedding, ancien snowboardeur olympique canadien devenu l’un des narcotrafiquants les plus recherchés du continent américain. Les enquêteurs fédéraux le présentent comme le dirigeant d’une organisation criminelle internationale responsable de l’acheminement de cocaïne depuis la Colombie vers le Canada et les États-Unis.

Âgé de 35 ans et originaire de Montréal, Tommy Demorizi a été arrêté début février dernier à l’aéroport de Newark, dans l’État du New Jersey, alors qu’il arrivait sur le territoire américain. Selon les autorités américaines, il aurait joué un rôle dans l’organisation du meurtre de Jonathan Acebedo-Garcia, exécuté le 31 janvier 2025 en crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com années pour son implication présumée dans le trafic international de stupéfiants. Les services policiers le rattachent à une branche dominicaine du crime organisé latino-américain implantée à Montréal et impliquée dans le trafic de cocaïne et d’héroïne. Ses activités auraient principalement été concentrées dans le secteur de Villeray, dans le nord de Montréal.

Les informations recueillies par les enquêteurs indiquent également que Demorizi vivait en République dominicaine depuis l’automne 2025 afin d’échapper aux recherches policières. crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com crimorg.com des incendies criminels, laissant supposer l’existence de tensions ou de conflits au sein des réseaux de trafic de stupéfiants montréalais.

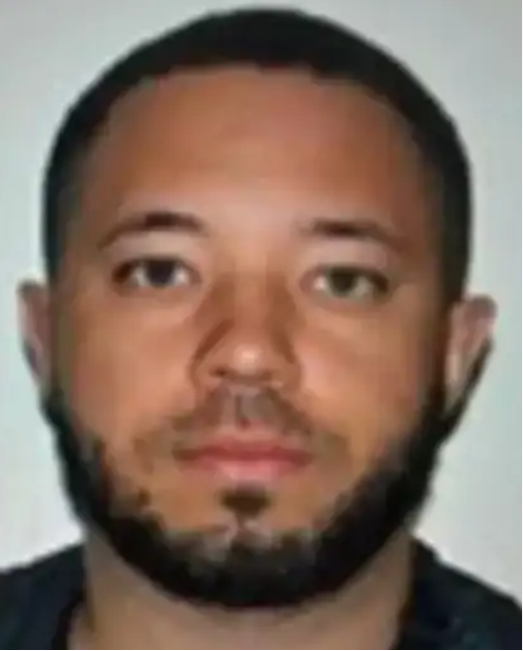

Atna Onha (photo ci-contre), âgé de 40 ans et surnommé « Tupac », s’impose depuis plusieurs années comme l’une des figures les plus influentes et les plus discrètes du narcotrafic montréalais. Né en Guinée-Bissau, il arrive au Québec à l’adolescence sans maîtriser ni le français ni l’anglais. Son ascension dans le crime organisé s’inscrit dans une trajectoire progressive, marquée par une capacité à s’adapter aux dynamiques locales et à tirer parti des fractures internes du paysage criminel canadien. Au début des années 2000, il fonde le gang Black Mafia Clique, aujourd’hui dissous, mais considéré comme une structure précurseure dans l’environnement criminel québécois. Au cours des années 2010, il s’impose progressivement comme un acteur central de l’importation de cocaïne au Canada. Contrairement à d’autres figures plus visibles, il privilégie une posture de discrétion extrême, limitant son exposition médiatique et évitant les démonstrations de pouvoir ostentatoires. Ce positionnement lui vaut le surnom de « Fantôme ». Au fil du temps, Atna entretient des relations fluctuantes avec différents acteurs majeurs, notamment des figures de la mafia italienne et des motards criminalisés, avant de rompre certains de ces liens dans un contexte de tensions croissantes. Le 18 novembre 2025, Atna Onha est arrêté dans la région de Montréal par la Gendarmerie royale du Canada pour son rôle dans l’assassinat de Jonathan Acebedo Garcia. Il fait désormais l’objet d’une procédure d’extradition vers les États-Unis. Il pourrait y être poursuivi pour trafic international de stupéfiants, participation à une entreprise criminelle continue et meurtre d’un témoin collaborant avec la justice, une qualification particulièrement lourde dans le système pénal américain.

Atna Onha (photo ci-contre), âgé de 40 ans et surnommé « Tupac », s’impose depuis plusieurs années comme l’une des figures les plus influentes et les plus discrètes du narcotrafic montréalais. Né en Guinée-Bissau, il arrive au Québec à l’adolescence sans maîtriser ni le français ni l’anglais. Son ascension dans le crime organisé s’inscrit dans une trajectoire progressive, marquée par une capacité à s’adapter aux dynamiques locales et à tirer parti des fractures internes du paysage criminel canadien. Au début des années 2000, il fonde le gang Black Mafia Clique, aujourd’hui dissous, mais considéré comme une structure précurseure dans l’environnement criminel québécois. Au cours des années 2010, il s’impose progressivement comme un acteur central de l’importation de cocaïne au Canada. Contrairement à d’autres figures plus visibles, il privilégie une posture de discrétion extrême, limitant son exposition médiatique et évitant les démonstrations de pouvoir ostentatoires. Ce positionnement lui vaut le surnom de « Fantôme ». Au fil du temps, Atna entretient des relations fluctuantes avec différents acteurs majeurs, notamment des figures de la mafia italienne et des motards criminalisés, avant de rompre certains de ces liens dans un contexte de tensions croissantes. Le 18 novembre 2025, Atna Onha est arrêté dans la région de Montréal par la Gendarmerie royale du Canada pour son rôle dans l’assassinat de Jonathan Acebedo Garcia. Il fait désormais l’objet d’une procédure d’extradition vers les États-Unis. Il pourrait y être poursuivi pour trafic international de stupéfiants, participation à une entreprise criminelle continue et meurtre d’un témoin collaborant avec la justice, une qualification particulièrement lourde dans le système pénal américain.

La Coupe du monde de football 2026 constitue l’édition la plus importante jamais organisée depuis la création de l’épreuve en 1930. Pour la première fois, la compétition est organisée conjointement par trois pays : les États-Unis, le Canada et le Mexique. Le tournoi se déroule du 11 juin au 19 juillet 2026 et rassemble 48 sélections nationales contre 32 lors des éditions précédentes. Cette réforme décidée par la FIFA porte également le nombre total de rencontres à 104 matchs, contre 64 auparavant.

La Coupe du monde de football 2026 constitue l’édition la plus importante jamais organisée depuis la création de l’épreuve en 1930. Pour la première fois, la compétition est organisée conjointement par trois pays : les États-Unis, le Canada et le Mexique. Le tournoi se déroule du 11 juin au 19 juillet 2026 et rassemble 48 sélections nationales contre 32 lors des éditions précédentes. Cette réforme décidée par la FIFA porte également le nombre total de rencontres à 104 matchs, contre 64 auparavant. Une opération de la police civile brésilienne a conduit à l’arrestation à Rio de Janeiro d’un homme présenté comme l’un des principaux collaborateurs du chef du Comando Vermelho dans l’État du Mato Grosso. Les enquêteurs le considèrent comme le bras droit de Marcos Vinícius da Silva, plus connu sous le surnom de « Vovozona », figure influente de la faction criminelle et fugitif recherché depuis son évasion spectaculaire en 2023.

Une opération de la police civile brésilienne a conduit à l’arrestation à Rio de Janeiro d’un homme présenté comme l’un des principaux collaborateurs du chef du Comando Vermelho dans l’État du Mato Grosso. Les enquêteurs le considèrent comme le bras droit de Marcos Vinícius da Silva, plus connu sous le surnom de « Vovozona », figure influente de la faction criminelle et fugitif recherché depuis son évasion spectaculaire en 2023.

Le suspect n’est pas inconnu des services de police. Il avait déjà été condamné auparavant pour trafic de stupéfiants. Son profil confirme, selon les enquêteurs, son intégration de longue date dans les structures du crime organisé liées au Comando Vermelho. L’opération vise indirectement le chef régional de la faction, Marcos Vinícius da Silva (photo), alias « Vovozona ». Considéré comme le principal dirigeant du Comando Vermelho dans le Mato Grosso, celui-ci est recherché depuis son évasion d’un établissement pénitentiaire en 2023. Selon les autorités, sa fuite aurait été rendue possible grâce à la complicité de fonctionnaires pénitentiaires corrompus. Les enquêteurs affirment qu’il a quitté la prison par l’entrée principale sans rencontrer de résistance particulière.

Le suspect n’est pas inconnu des services de police. Il avait déjà été condamné auparavant pour trafic de stupéfiants. Son profil confirme, selon les enquêteurs, son intégration de longue date dans les structures du crime organisé liées au Comando Vermelho. L’opération vise indirectement le chef régional de la faction, Marcos Vinícius da Silva (photo), alias « Vovozona ». Considéré comme le principal dirigeant du Comando Vermelho dans le Mato Grosso, celui-ci est recherché depuis son évasion d’un établissement pénitentiaire en 2023. Selon les autorités, sa fuite aurait été rendue possible grâce à la complicité de fonctionnaires pénitentiaires corrompus. Les enquêteurs affirment qu’il a quitté la prison par l’entrée principale sans rencontrer de résistance particulière.

L’arrestation de Tommy Demorizi par les autorités américaines constitue un nouveau développement dans l’enquête internationale visant l’organisation criminelle dirigée par le narcotrafiquant canadien Ryan Wedding. Recherché depuis plusieurs mois par le FBI, Demorizi est soupçonné d’avoir participé à l’assassinat de Jonathan Acebedo-Garcia, un ancien trafiquant de drogue québécois devenu collaborateur de justice et témoin clé dans plusieurs procédures visant le réseau de Wedding. L’arrestation de Demorizi intervient quelques semaines après celle de Ryan Wedding, ancien snowboardeur olympique canadien devenu l’un des narcotrafiquants les plus recherchés du continent américain. Les enquêteurs fédéraux le présentent comme le dirigeant d’une organisation criminelle internationale responsable de l’acheminement de cocaïne depuis la Colombie vers le Canada et les États-Unis.

L’arrestation de Tommy Demorizi par les autorités américaines constitue un nouveau développement dans l’enquête internationale visant l’organisation criminelle dirigée par le narcotrafiquant canadien Ryan Wedding. Recherché depuis plusieurs mois par le FBI, Demorizi est soupçonné d’avoir participé à l’assassinat de Jonathan Acebedo-Garcia, un ancien trafiquant de drogue québécois devenu collaborateur de justice et témoin clé dans plusieurs procédures visant le réseau de Wedding. L’arrestation de Demorizi intervient quelques semaines après celle de Ryan Wedding, ancien snowboardeur olympique canadien devenu l’un des narcotrafiquants les plus recherchés du continent américain. Les enquêteurs fédéraux le présentent comme le dirigeant d’une organisation criminelle internationale responsable de l’acheminement de cocaïne depuis la Colombie vers le Canada et les États-Unis.

Atna Onha (photo ci-contre), âgé de 40 ans et surnommé « Tupac », s’impose depuis plusieurs années comme l’une des figures les plus influentes et les plus discrètes du narcotrafic montréalais. Né en Guinée-Bissau, il arrive au Québec à l’adolescence sans maîtriser ni le français ni l’anglais. Son ascension dans le crime organisé s’inscrit dans une trajectoire progressive, marquée par une capacité à s’adapter aux dynamiques locales et à tirer parti des fractures internes du paysage criminel canadien. Au début des années 2000, il fonde le gang Black Mafia Clique, aujourd’hui dissous, mais considéré comme une structure précurseure dans l’environnement criminel québécois. Au cours des années 2010, il s’impose progressivement comme un acteur central de l’importation de cocaïne au Canada. Contrairement à d’autres figures plus visibles, il privilégie une posture de discrétion extrême, limitant son exposition médiatique et évitant les démonstrations de pouvoir ostentatoires. Ce positionnement lui vaut le surnom de « Fantôme ». Au fil du temps, Atna entretient des relations fluctuantes avec différents acteurs majeurs, notamment des figures de la mafia italienne et des motards criminalisés, avant de rompre certains de ces liens dans un contexte de tensions croissantes. Le 18 novembre 2025, Atna Onha est arrêté dans la région de Montréal par la Gendarmerie royale du Canada pour son rôle dans l’assassinat de Jonathan Acebedo Garcia. Il fait désormais l’objet d’une procédure d’extradition vers les États-Unis. Il pourrait y être poursuivi pour trafic international de stupéfiants, participation à une entreprise criminelle continue et meurtre d’un témoin collaborant avec la justice, une qualification particulièrement lourde dans le système pénal américain.

Atna Onha (photo ci-contre), âgé de 40 ans et surnommé « Tupac », s’impose depuis plusieurs années comme l’une des figures les plus influentes et les plus discrètes du narcotrafic montréalais. Né en Guinée-Bissau, il arrive au Québec à l’adolescence sans maîtriser ni le français ni l’anglais. Son ascension dans le crime organisé s’inscrit dans une trajectoire progressive, marquée par une capacité à s’adapter aux dynamiques locales et à tirer parti des fractures internes du paysage criminel canadien. Au début des années 2000, il fonde le gang Black Mafia Clique, aujourd’hui dissous, mais considéré comme une structure précurseure dans l’environnement criminel québécois. Au cours des années 2010, il s’impose progressivement comme un acteur central de l’importation de cocaïne au Canada. Contrairement à d’autres figures plus visibles, il privilégie une posture de discrétion extrême, limitant son exposition médiatique et évitant les démonstrations de pouvoir ostentatoires. Ce positionnement lui vaut le surnom de « Fantôme ». Au fil du temps, Atna entretient des relations fluctuantes avec différents acteurs majeurs, notamment des figures de la mafia italienne et des motards criminalisés, avant de rompre certains de ces liens dans un contexte de tensions croissantes. Le 18 novembre 2025, Atna Onha est arrêté dans la région de Montréal par la Gendarmerie royale du Canada pour son rôle dans l’assassinat de Jonathan Acebedo Garcia. Il fait désormais l’objet d’une procédure d’extradition vers les États-Unis. Il pourrait y être poursuivi pour trafic international de stupéfiants, participation à une entreprise criminelle continue et meurtre d’un témoin collaborant avec la justice, une qualification particulièrement lourde dans le système pénal américain.